Bu çalışma, 2007’de çıkan 5651 sayılı kanun ile Türkiye’de Internet sansürünün genel hatlarıyla ne noktaya geldiğini, sansürlemede gerekçe olarak gösterilebilecek ve literatür tarafından kabul edilmiş kategoriler ve içerikler çerçevesinde belirlemek ve ileri çalışmalar yapacak olanlara bir klavuz olmaktır. Türkiye’de 07.07.2015 tarihi itibariyle sansüre maruz (engelleme yerine yazıda sansür kelimesi tercih edilmiştir) kalmış “bilinen” 81530 web sitesi bulunmakta, TİB’in 2009 yılından bu yana bilgi vermeyi kesmesi ile gerçekte kaç web sitesinin sansürlendiği tam olarak belirlenemektedir. Fakat, 2008 yılından bugüne gerçeğe en yakın verilerin bulunduğu Engelli Web, bu web sitelere ait karar tarih, alan adı, karar makamı ve karar noları yayımlamaktadır. Tüm bu veriler doğrultusunda hazırlanan bu çalışma, Türkiye’de en çok sansürlenen kategorilerin ve (yüzeysel) içeriklerin, sansürlemede kullanılabilecek yöntem veya donanımların neler olabileceğine dair ön bilgiler sunarken, basit ve tartışmaya açık bir önerme mantığı üzerinden istatistiksel olarak sonuçlar sunmaktadır.

Veriye Ulaşım

Çalışmanın temel veri kaynağı Engelli Web veri tabanıdır. Bununla birlikte, kendi tanımlarıyla; “Türkiye’deki internet sansürünün boyutunu gözler önüne serme amacıyla 2008 yılında kurulan Engelli Web, erişime engellenen web siteleri, IP adresleri ve URL/nesne tabanlı erişim engellemelerini detaylarıyla birlikte listelemekte ve istatistiğini yayınlamaktadır.” Engelli Web, site üzerinde yayımlamış olduğu sansürlenen web siteleri bir JSON üzerinden sayfa başına 25 veya en fazla 50 girdi ile listeler halinde paylaşmaktadır. Bu listelerden 0, kategorisel ayrım yapmadan sansürlenen tüm web sitelerini içermekte ve bu yaklaşık 07.07.2015 tarihi itibariyle 2009’dan bu yana –tarih bilgisi içermeyenler dahil– 81530 web sitesine ve 1632 sayfaya denk gelmektedir.

İlk olarak, bu sayfaları çekebilmek için basit bir Bash betiği yazılmıştır. Bu betik, sayfaları JSON formatını bozmadan ve otomatik olarak aktarılmasını sağlamaktadır. İkinci olarak, oluşturulan 1632 JSON dosyasının daha iyi analiz edilebilmesi ve verilerin okunurluğunun artırılabilmesi için CSV formatına dönüştürülmesi gerekmektedir. Diğer taraftan, birden fazla CSV dosyası ile uğraşmanın zorluğu da dikkate alınarak bütün JSON dosyaları bir başka Bash betiği ile tek bir JSON dosyasına dönüştürülmüştür. Fakat, birleştirilen JSON dosyalarının toplam boyutunun 16mb’ı aşması ve JSON’dan CSV’ye aktarılmasında ortaya çıkan kodlama hataları ile çevrimiçi çözüm aranma yoluna gidilmiştir.

Son olarak, kodlama hataları ve dosya boyutuna rağmen çevrimdışı denemeler sonucunda JSON’dan CSV’ye dönüşüm için en iyi çevrimiçi çözümün https://json-csv.com * web sitesinde olduğu tespit edilmiştir. Diğer taraftan, dönüşüm aşaması bu web sitesinin ücretsiz üyelikler için günlük 1mb’lık sınırına takılmıştır. Web site yönetimine e-posta üzerinden çalışmanın içeriği anlatılarak herhangi bir ücret ödemeden üyelik hesabı açılması sağlanmıştır. Dönüşüm sonucunda, toplam 76578 web sitesi ve bilgileri alınmış, yaklaşık 5000 web sitelik eksikliğin nedeni ise bulunamamıştır.

Verilerin Sınıflandırılması

Toplumlar, ifadeleri her zaman sakıncalı ve kabul edilebilir olarak ikiye bölmüşlerdir. Bilgi akışını sınıflandırmak içinse Internet, bu tartışmayı kategoriler üzerinden keskinleştirmiştir (Crandall, R., J., Zinn, D., Byrd, M., Barr, E. ve East, R. 2007). Verilerin daha iyi analiz edilebilmesi ve daha anlaşılır kılınabilmesi için kategoriler ve kategoriler için de içerikler belirlenmiştir. Bu kategoriler (Faris, R., ve Villeneuve, N. 2008):

- Siyaset ve Güç

- Sosyal Normlar ve Ahlak

- Ulusal Güvenlik

- Ekonomik Çıkarlar ve Telif Hakları

- Ağ Araçları

- Diğer

Siyaset ve Güç: Otoriter ve baskıcı rejimlerde iktidarın muhalefeti baskı altında tutması için uygulanan sansürleri içermektedir. Bunlar, siyasi bloglar, dini siteler, silahlı/silahsız örgütler, sırları ifşa eden siteler, haber siteleri gibi çeşitli içerkleri barındırmaktadır.

Sosyal Normlar ve Ahlak: Toplumsal normlara uymayan veya baskıcı rejimlerde zorla dayatılmaya çalışılan ahlaka aykırı sitelere uygulanan sansürleri içermektedir. Bunlar, erotizm, pornografi, fetiş, LGBT, kumar, şiddet, nefret söylemi, siyasi taşlama gibi çeşitli içerkleri barındırmaktadır.

Ulusal Güvenlik: Birçok işletme, hükûmet ve birey daha derin bir güvenlik sağlayabilmek ve kendilerini zararlı yazılımlardan koruyabilmek veya hack saldırılarıyla mücadele edebilmek veya aşırı radikal gruplar için sansür uygulamaktadır. Bu siteler, dünya’da Müslüman Kardeşler’den sızıntı sitesi Wikileaks’e veya hack gruplarına kadar çeşitli içerikleri barındırmaktadır.

Ekonomik Çıkarlar ve Telif Hakları: Ucuz Internet üzerinden telefon hizmeti (VoIP), dosya paylaşımı, P2P siteleri, müzik paylaşımı, vergi dışında kalan bahis siteleri gibi çeşitli içerikleri barındırmaktadır.

Ağ Araçları: Sansürü aşabilmek için anonimlik araçları, proksiler, VPN, blog siteleri, sosyal medya siteleri, çevrimiçi oyun siteleri, tercüme siteleri, hosting siteleri, e-posta sağlayıcıları, arama motorları ve medya paylaşım siteleri gibi çeşitli içerikleri barındırmaktadır.

Diğer: Yukarıda bahsedilen içeriklerin dışında kalan, zamanında sansürlenen ama sansürlenmesiyle ilgili olarak kesin bir fikre varılamayan siteleri içermektedir.

Veriler kategorilendirildikten sonra içeriklerinin belirlenmesi için sansürlemede kullanılan filtreleme mantığına benzer bir önerme mantığı kullanılmıştır. Bu örneme mantığının temel prensibi aşağıdadır.

Eğer alan adı α içeriyorsa, β kategorisinde ve γ içeriğine sahiptir.

α => β ˄ γ

Bu önerme ile ilgili çeşitli örnekler verilmek gerekirse:

- Eğer alan adı “porn” içeriyorsa, “sosyal normlar ve ahlak” kategorisinde ve “pornografik” içeriğe sahiptir (porn => sosyal normlar ve ahlak ˄ pornografik).

- Eğer alan adı “gay” içeriyorsa, “sosyal normlar ve ahlak” kategorisinde ve “LGBT” içeriğe sahiptir (gay => sosyal normlar ve ahlak ˄ LGBT).

- Eğer alan adı “mp3” içeriyorsa, “ekonomik çıkarlar ve telif hakları” kategorisinde ve “paylaşım” içeriğine sahiptir (mp3 => ekonomik çıkarlar ve telif hakları ˄ paylaşım).

Sansürlenen 76578 web sitesini tek tek inceleyerek kategorilendirmek çok uzun bir zaman alacağı için temel bir mantık üzerinden hareketle otomize edilmiştir. Fakat, bu yöntem çeşitli kısıtları ve belirli bir düzey hata oranını da beraberinde getirmektedir. Örneğin, http://luxor.com sitesi Las Vegas’ta yer alan ve MGM‘e bağlı bir kumarhane/oteldir. Fakat, sansürlenen web siteler içerisinde yer almaktadır. Diğer taraftan, çevrimiçi bir kumar hizmeti de vermemektedir. “Lux” kelimesi üzerinden bir sansüre maruz kaldığı düşünülmektedir ama bunun %100 bir kesinliği de bulunmamaktadır.

Kısıtlar daha da detaylı incelenmek istenirse; yukarıda kurulan önerme mantığı, sansürün arkadasında yatan nedeni tam olarak ifade etmenin karşılığı olmayabilir. Bununla birlikte, siteler kategori ve içerik olarak sınıflandırılsalar bile artık hizmet veriyor, sunucuyla erişim sağlanmıyor da olabilir. Hatta, buna rağmen sınıflandırılmış bile olabilmektedirler. Tüm bunları daha anlamlı hale getirebilmek için sonuçlar doğrultusunda, belirli bir örneklem grubunun içerikleri %95 güven aralığında ve %5 hata payı ile elle kontrol edilmiştir. Diğer taraftan, yazının başında da belirtildiği üzere %100 doğru ve çok kapsamlı bir analiz sunmaktan ziyade, genel sansür kategorilerinin ve bu kategorilere giren içeriklerin Türkiye’deki ön çalışmasını oluşturmaktır.

Kategori Analizi ve İstatistiksel Sonuçları

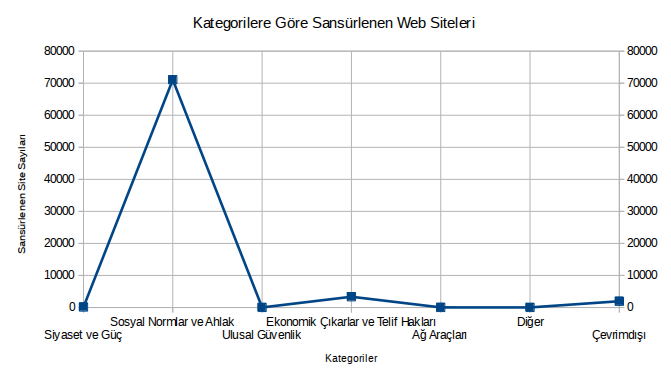

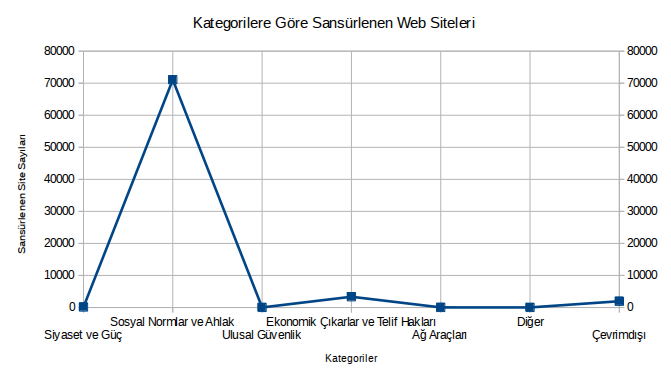

Elde edilen veriler doğrultusunda, Türkiye’de sansürlenen sitelerin kategorik olarak dağılımı aşağıdadır.

07.07.2015 itibairyle, siyaset ve güç kategorisinde toplam 140, sosyal normlar ve ahlak kategorisinde 71064, ulusal güvenlik kategorisinde 12, ekonomik çıkarlar ve telif hakları kategorisinde 3350, ağ araçları kategorisinde 25, bu kategorilerin dışında kalan 14 ve artık çevrimdışı (erişilemeyen, alan adı süresi dolan, silinen) 1963 site tespit edilmiştir. Bununla birlikte, sansürlenen websiteler sosyal normal ve ahlak kategorisi dışında kalan tüm kategorilerde toplam %7.2’lik bir alanı kaplarken, sosyal normlar ve ahlak %92.8 gibi çok ciddi bir fark atmaktadır. Bu farkın temel nedeni 2009 ile Türkiye Internet deneyimini son derece derinden etkileyen filtre sisteminin kelime/URL tabanlı bir filtreleme sunmasıdır.

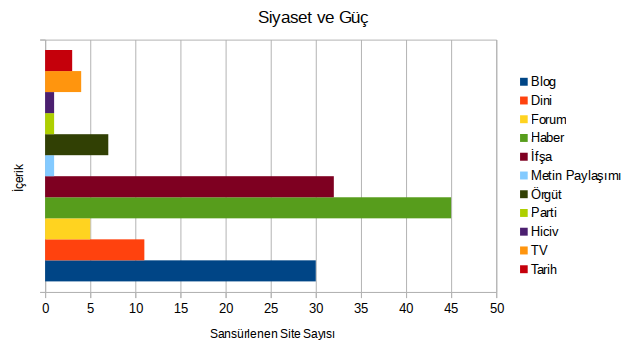

Siyaset ve Güç Kategorisi ve Sansürlenen İçerikler

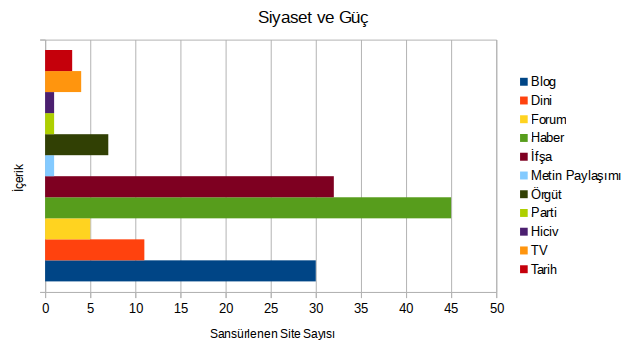

Siyaset ve güç kategorisinde sansürlenen içerikler itibariyle, bloglar, dini siteler, forumlar, haber siteleri, 17 Aralık yolsuzluk sürecine dair ifşaların yapıldığı siteler, metin paylaşım sitesi, sosyalist örgütler, partiler, siyasi hivic siteleri, televizyon ve tarihe sahiptir.

İçerikler sayı itibariyle, 30 blog, 11 dini web site, 5 forum, 45 haber sitesi, 32 ifşa sitesi, 1 metin paylaşımı sitesi (http://pastebin.com), 7 örgüt sitesi, 1 parti sitesi, 1 siyasi hiciv sitesi (http://shockhaber.com), 4 TV (Roj TV, Halkınsesi ve Newroz), 3 resmi tarih dışında tarih anlatan site şeklindedir. Özellikle, Kürtçe haber sitelerinin yoğunluğu (yaklaşık 35 haber sitesi ve 3 TV kanalı) da dikkate değer başka bir bulgudur. İfşa sitelerinde ise ağırlık 17 Aralık yolsuzluk süreci sonrasıda ortaya çıkan anonim grupların paylaymış oldukları ses kayıtlarını veya milletvekillerine ait video kayıtlarını içermektedir. Pastebin.com’un sansürlenmesinde ise RedHack’in duyularını/yazı paylaşımlarını buradan yapması etkili olmuştur.

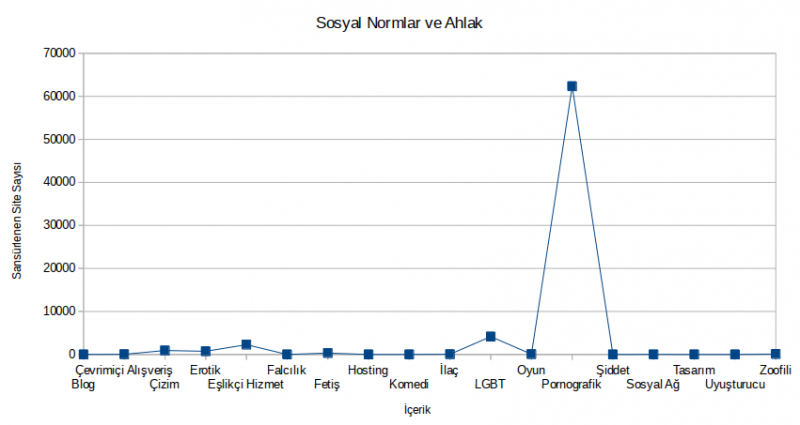

Sosyal Normlar ve Ahlak Kategorisi ve Sansürlenen İçerikler

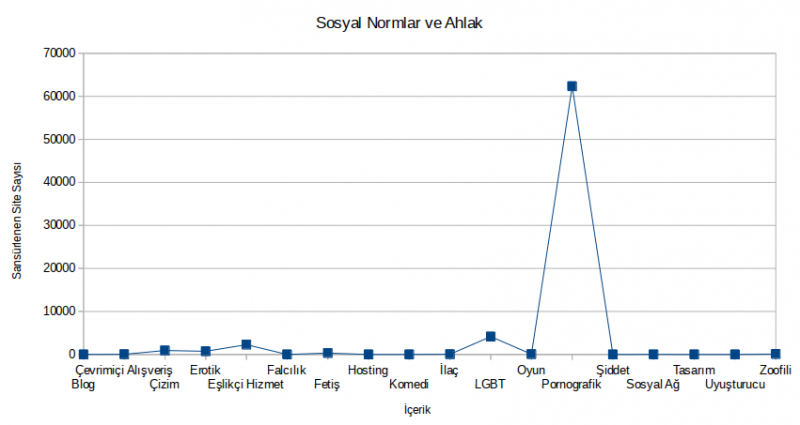

Sosyal normlar ve ahlak kategorisi sansürlenen içerikler itibariyle, bloglar, alış-veriş siteleri (sex-shop), çizim (anime, manga, hentai vb.), erotik siteler (erotik hikayeler vb.), eşlikçi hizmeti sitesi (eskort, masöz, jigolo vb.), falcılık, fetiş, hosting hizmeti (porno sitelere hosting hizmeti verenler), mizah siteleri (aynı anda erotik/pornografik -karma- içeriğe de sahip), ilaç tanıtım ve satış siteleri (cinsel, zayıflama vb.), LGBT siteleri (erotik, pornografik, forum, arkadaşlık vb.), cinsel içerikli bilgisayar oyunlara ait siteler, pornografi (video, porno yıldızlarının kişisel siteleri, listeler, gif, fotoğraf, bloglar vb.), şiddet teşhirciliği siteleri (gore), sosyal ağlar, tasarım sitesi, uyuşturucu satış siteleri (marijuana -çoğu ülkede uyuşturucu olarak değerlendirilmese bile temel mantık Türkiye-) ve zoofili siteleridir.

İçerikler sayı itibariyle, 6 blog, 46 alış-veriş sitesi, 926 çizim, 747 erotik site, 2275 eşlikçi hizmeti sitesi, 2 falcılık sitesi, 322 fetiş temalı site, 2 hosting sitesi, 2 mizah sitesi, 56 ilaç tanıtım ve satış sitesi, 4155 LGBT sitesi, 72 cinsel içerikli bilgisayar oyun sitesi, 62346 pornografik site, 2 şiddet teşhirciliği yapan site, 9 sosyal ağ, 1 porno web sitesi tasarlayan site, 4 uyuşturucu satış sitesi ve 101 zoofili sitesini içermektedir. LGBT’nin özellikle pornografi içeriğinin dışında tutulmasının sebebi Türkiye’de sansürlenen web sitelerin özellikle sürekli artan nefret söylemleri ve şiddetle beraber LGBT içeriğin ağırlığını ortaya koyabilmek ve buna göre değerlendirebilmektir. Diğer taraftan, aynı mantıkla fetiş, zoofili, anime, manga ve hentai siteleri de bu yüzden pornografi altında yer almamaktadırlar. Penis büyütücü veya yasaklanan diyet haplarına dair satış sitelerinin yanında yasayla işletmelerin zorunlu web sitelerine sahip olmaları zorunlu tutulmuşken sex shoplara ait web siteleri (özellikle yerli) de sansüre maruz kalmıştır. Daha önce de belirtildiği üzere, pornografik sitelerin bu denli fazla çıkmasının nedeni kelime/URL tabanlı filtreleme sistemi ile listelerin daha kolay ve hızlıca sansürlenebilmesidir.

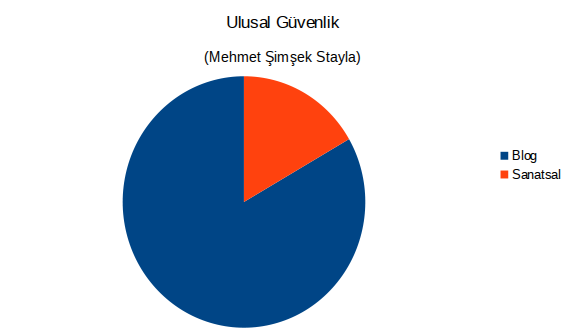

Ulusal Güvenlik Kategorisi ve Sansürlenen İçerikler

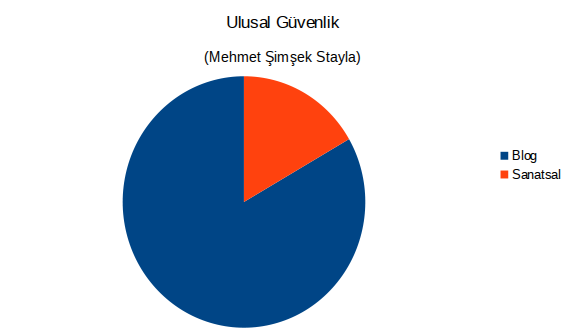

Ulusal güvenlik kategorisinde sansürlenen içerikler itibariyle bir hack grububa ait (RedHack) blogları ve sanatsal eserlerinin (çizim, 3d vb.) paylaşıldığı bir çevrimiçi topluluk sitesini (Deviantart) bulundurmaktadır.

Sansürlenen içerikler sayı itibariyle, 10 blog ve 2 sanatsal siteden oluşmaktadır. Sansürlenen 12 site de RedHack’e aittir.

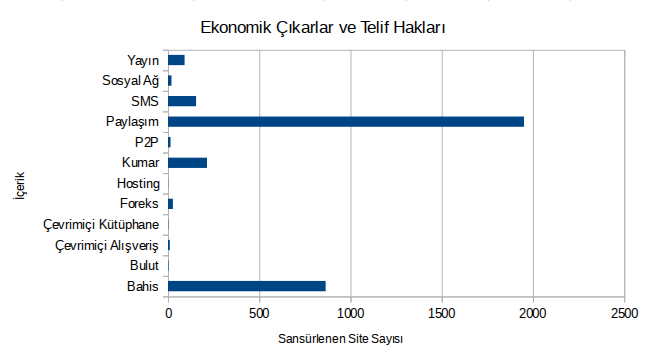

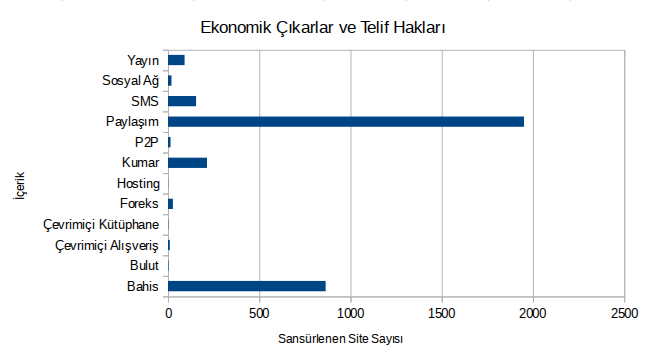

Ekonomik Çıkarlar ve Telif Hakları Kategorisi ve Sansürlenen İçerikler

Ekonomik çıkarlar ve telif hakları kategorisinde sansürlenen içerikler itibariyle, bahis siteleri (yasal olmayan veya Türkiye’ye vergi vermeyen), bulut hizmeti veren siteler, alış-veriş siteleri, kütüphane siteleri (Scribd), foreks siteleri, ücretsiz forum kurulmasını sağlayan hosting sitesi, kumar siteleri, P2P (torrent vb.) paylaşım siteleri, ücretsiz SMS gönderilmesine olanak sağlayan siteler, sosyal ağlar ve canlı maç yayını yapan siteler içermektedir.

Sansürlenen içerikler sayı itibariyle, 864 bahis sitesi, 3 bulut hizmeti sitesi, 10 çevrimiçi alış-veriş sitesi, 2 çevrimiçi kütüphane (Scribd ve tr.scribd.com), 27 foreks sitesi, 1 hosting sitesi (ücretsiz forum servisi), 214 kumar sitesi, 14 P2P sitesi (torrent), 154 ücretsiz SMS servisi sitesi, 1951 paylaşım sitesi (çevrimiçi film, dizi, albüm, müzik paylaşımı vb.), 19 sosyal ağ (sohbet servisleri) ve 91 Internet üzerinden canlı maç yayını yapan sitelerdir. Bununla birlikte, foreks siteleri, Lig TV ile özellikle Blogspot‘a (Google araçlarına) uygulanan IP bazlı sansür, vergi vermediği için Türkiye’de yasal olmasına rağmen sansürlenen bahis siteleri, son olarak da çevrimiçi fim ve dizi servisi sunan sitelerin ekonomik çıkarlar ve telif hakları doğrultusunda engellenen sitelerin büyük bir ağırlığını oluşturduğu dikkati çekmektedir.

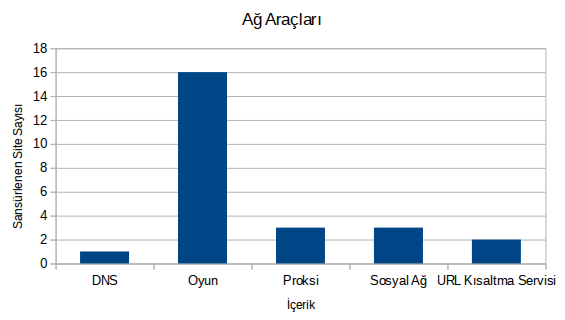

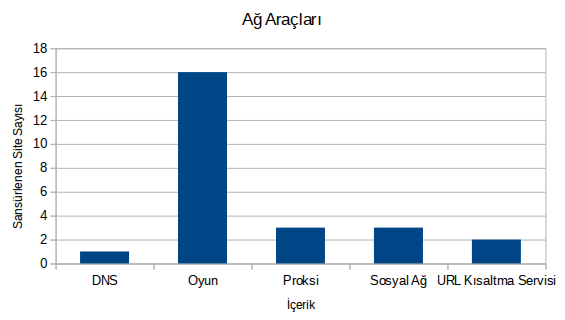

Ağ Araçları Kategorisi ve Sansürlenen İçerikler

Ağ araçları kategorisinde sansürlenen içerikler itibariyle, DNS hizmeti veren site, çevrimiçi oyunlar ve oyunlara ait hile yapılmasına olanak sağlayan uygulamalar, anonim olarak Internette gezinmeyi sağlayan proksiler, sosyal ağlar ve URL kısaltma servisleridir.

Sansürlenen içerikler sayı itibariyle, 1 DNS servisi, 16 oyun ve oyun hilesi sitesi (Ogame, KoXP vb.), 3 proksi (tunnel), 3 sosyal ağ (VK, digg ve MySpace) ve 2 URL kısaltma servisi (bit.ly ve dld.bz)’dir. Bit.ly TİB’in yapmış olduğu açıklamaya göre yanlışlıkla yaplımıştır fakat, aynı şekilde hizmet veren dld.bz de engellenen URL kısaltma servislerinden bir tanesidir. Burada yanlıştan çok, filtrelemede kullanılan listenin bu iki alan adını içermesi ve bit.ly’nin çok kullanılan bir URL kısaltma servisi olduğundan dolayı kamuoyunun dikkatini çekmesi ve hızlı bir tepki dalgasının oluşturulmasıdır. Diğer taraftan, aynı tepki dld.bz’de görülmemiştir.

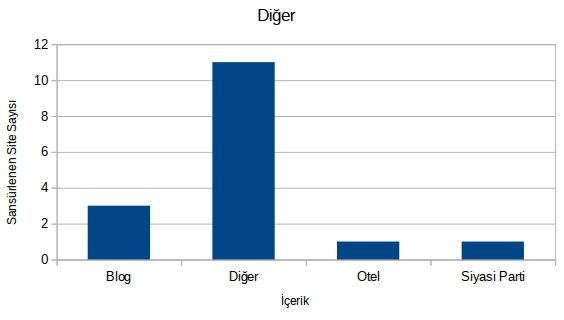

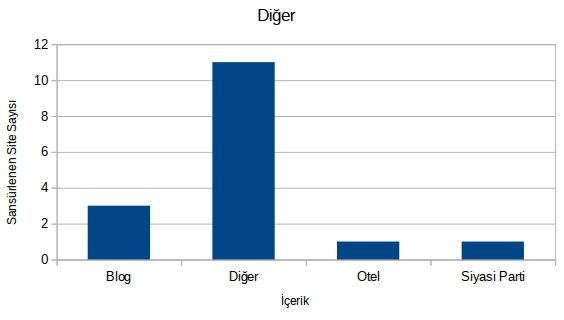

Diğer Kategorisi ve Sansürlenen İçerikler

Diğer kategorisinde sansürlenen içerikler itibariyle, bloglar, hiçbir kategoriye giremeyen siteler (diğerin diğeri), otel ve siyasi parti sitesidir.

Kırılma Dönemleri ve Sansürlenen Site Sayısı

5651 sayılı kanun ile Internet sansüründeki ivmenin giderek hız kazanması ve seçici sansürden daha radikal bir sansüre doğru kayması beraberinde AKP hükûmetini bir içeriğin sansürlenmesinde daha hızlı ve kolay çözümler için yeni teknoloji arayışlarına itmiştir. Özellikle, 28 Mayıs 2013 tarihinde başlayan Gezi Parkı protestoları ve 17 Aralık 2013 tarihinde yapılan yolsuzluk ve rüşvet operasyonları ile iki büyük ve Türkiye tarihi açısından çok önemli kırılma dönemleri yaşanmıştır. Bu kırılma dönemlerinde sosyal ağların bir mesajın paylaşılmasında en etken araç olarak kullanılması, Internet üzerinde paylaşılan ve yolsuzluğa ait ses kayıtlarının veya görüntülerin en hızlı ve kolay şekilde engellenmesi istendiğinde yaşanan teknik yetersizlikler, 5651 sayılı kanunda yeni düzenlemeye gidilmesini yol açarken, basına da sansür ve gözetim araçlarının alınacağına dair haberlerin yansımasına neden olmuştur.

Bu dönemlerin daha iyi incelenmesi ve sansürlenen sitelerin istatistiksel verilerinin belirlenmesi de bu çalışmanın önemli bir basamağını oluşturmaktadır. Bu yüzden, Gezi Parkı protestoları için 28 Mayıs 2013 – 30 Ağustos 2013 ve yolsuzluk operasyonu için 17 Aralık 2013 – 24 Mart 2014 tarihleri inceleme aralığı olarak seçilmiştir.

28 Mayıs 2013 – 30 Ağustos 2013

Bu dönem aralığında toplam 3475 web sitesi sansürlenmiştir. Sansürlenen web sitelerine ait kategoriler, ekonomik çıkarlar ve telif hakları (125 web sitesi), siyaset ve güç (2 web sitesi), sosyal normlar ve ahlaktır (3225 web sitesi)’dir. 123 web sitesi ise çevrimdışıdır. Ekonomik çıkarlar ve telif hakları kategorisinde içerik olarak, 35 bahis sitesi, 6 çevrimiçi alış-veriş sitesi, 2 kumar sitesi, 57 paylaşım sitesi ve 25 ücretsiz SMS sitesini içermektedir. Bununla birlikte, siyaset ve güç kategorisinde içerik olarak, 1 tarih sitesi ve 1 dini site bulunmaktadır. Son olarak, sosyal normlar ve ahlak kategorisinde içerik olarak, 5 çevrimiçi alış-veriş sitesi, 66 anime, manga ve hentai sitesi, 134 erotik site (erotik hikayeler vb.), 156 eşlikçi hizmeti sitesi, 6 fetiş sitesi, 52 ilaç tanıtım ve satış sitesi (cinsel, diyet vb.), 108 LGBT sitesi, 5 cinsel içerikli oyun sitesi, 2681 pornografik site, 3 uyuşturucu sitesi (marijuana) ve 9 zoofili sitesini içermektedir.

Sonuçlar dikkate alındığında, dönemin hükûmetinin sahip olduğu filtreleme sistemi ve bu sistemin sahip olduğu anahtar kelime/URL listesi üzerinden içerik sansürlemeye devam ettiği gözlemlenmekte ve Internet üzerindeki hakimiyet ve baskı eksikliği dikkati çekmektedir. Bu dönem aralığında sosyal ağlardaki paylaşımları nedeniyle gözaltına alınanlar olsa da anlık ve hızlı bir sansür tepkisi veremediği, kontrolü altında bulunan medyanın (gazete, TV vb.) ise açık bir sansür uyguladığı gözlemlenmektedir. Buradan hükûmetin Gezi Parkı protestolarını ve protestolarda yaşananları ilk olarak kendi halkına duyurmak istemediği ve bunun için de Türkiye’de hükûmetin yaygın olarak başvurduğu TV’nin sansürlenmesi ve baskı altına alınmasını tercih ettiği -zorlama bir sonuç da olsa- söylenebilir.

17 Aralık 2013 – 24 Mart 2014

Bu dönem aralığında toplam 3645 web sitesi sansürlenmiştir. Sansürlenen web sitelerine ait kategoriler, ekonomik çıkarlar ve telif hakları (207 web sitesi), siyaset ve güç (9 web sitesi) ve sosyal normlar ve ahlak (3318 web sitedi)’dir. 111 web sitesi ise çevrimdışıdır. Ekonomik çıkarlar ve telif hakları kategorisinde içerik olarak, 14 bahis sitesi, 1 bulut servisi, 1 çevrimiçi kütüphane (Scribd), 20 foreks sitesi, 1 kumar sitesi, 141 paylaşım sitesi, 7 ücretsiz SMS servisi, 12 sosyal ağ (sohbet servisi) ve 8 Internet üzerinden canlı maç yayını sitesidir. Bununla birlikte, siyaset ve güç kategorisinde içerik olarak 1 TV (Halkınsesi TV), 2 blog ve 2 ifşa (yolsuzlukla ilgili olarak), 4 sosyal ağ (Twitter) sitesi bulunmaktadır. Son olarak, sosyal normlar ve ahlak kategorisinde içerik olarak, 2 çevrimiçi alış-veriş sitesi, 30 anime, manga ve hentai sitesi, 114 erotik site, 233 eşlikçi hizmeti sitesi, 9 fetiş sitesi, 2 ilaç tanıtım ve satış sitesi, 158 LGBT sitesi, 1 cinsel içerikli oyun sitesi, 2763 pornografik site ve 6 zoofili sitesini içermektedir.

Özellikle, yolsuzluğa dair bilgi, belge ve ses kayıtlarının yoğun olarak paylaşımında kullanılan Twitter, dönemin başbakanı Tayyip Erdoğan’ın 20 Mart 2014 tarihindeki Bursa mitinde “Twitter mivitır hepsinin kökünü kazıyacağız” çıkışıyla beraber toplamda 4 kez sansürlenmiştir. Diğer dikkati çeken bir nokta ise yeni 5651 sayılı kanun düzenlemesinin 15 Ocak 2014 tarihi itibariyle meclisten geçmesi ile Twitter, Şubat ve Mart 2014 tarihlerinde 4 kez sansürlenmiştir. Fakat, 17 Aralık 2013 ve 3 Şubat 2014 tarihleri arasında hükûmetin yasal ve teknik yetersizliği bir kez daha ortaya çıkmaktadır. Bu aralık sonrası ise Soundcloud, Vimeo, Vagus.tv, T24 ve soL Haber portallarına yayılmaya başlayan bir sansür dalgası gözlemlenmiştir. Ardından Tayyip Erdoğan ve Bilal Erdoğan arasındaki telefon konuşması Youtube’a aktarılmış ve URL tabanlı engelleme yapılmış, dönemin cumhurbaşkanı Abdullah Gül’ün danışmanı olan Yusuf Gül’ün açıklamaları doğrultusunda Türkiye’deki Internet kullanıcılarının sadece metadata bilgilerinin paylaşılacağı söylenmiş ve 8 Ocak 2014 tarihinde Wikileaks’in paylaşmış olduğu tweetler ile Türkiye’nin URL tabanlı engelleme sistemi olan Netclean’i satın alacağına yönelik bilgiler paylaşıldı. Gene aynı dönemde Necdet Özel’in sosyal medyanın denetim altına alınması için bir yazılım alınması gerektiğine dair haberler de paylaşılmıştı.

Sonuç

Türkiye, Internet sansürü konusunda son 6 yılda sayısal olarak sürekli artan bir filtreleme sistemi ile Internet’i, mevcut iktidarın ahlak anlayışına göre şekillendirirken diğer yandan da bu yığınların içerisine fazla dikkati çekmeden çok çeşitli web siteleri ve servisleri de “yanlışlık” bahanesiyle eklemektedir. Özellikle, haberleri çıkan URL engelleme/filtreleme sistemleri de dikkate alındığında -muhtemelen bu donanımı ve hizmeti verenler tarafından- düzenli güncellenen bir liste üzerinden yığınlar halinde (özellikle sosyal normlar ve ahlak kategorisinde) siteleri sansürlemektedir. Öte yandan, Gezi Parkı protestolarında basını ve TV kanallarını baskı altında tutup sansürleme yolunu tercih ederken, 17 Aralık 2013 yolsuzluk operasyonu ile başlayan süreçte de en etkili doğrulama ve paylaşım ortamı olduğu için Internet’i baskı altında tutup sansürlemeye çalışmış ve 5651 sayılı kanununda radikal değişikliler yapma yoluna gitmiştir.

Diğer taraftan, Arap Baharı da dikkate alındığında, baskıcı rejimlerin Internet üzerinde bir sansür uygulamak yerine web siteleri ve bu web sitelere olan trafikleri monitörlemeyi tercih etmişler, diğer bir deyişle DPI ile gerçek zamanlı olarak trafiği analiz etmişlerdir. Öte yandan, bu monitörleme/analiz işlemleri için de çeşitli donanımlar satın aldıkları bilgisi sızdırılmıştır. İlerleyen süreçte ise bu ülkelerde radikal bir sansür döneminin başladığı ve devam ettiği bilinmektedir. Aynı şekilde Türkiye’ye bakıldığında, Gezi Parkı protestoları döneminde de benzer olarak Internet’i radikal bir şekilde sansürlemek yerine trafiğin analizi yoluna gidildiği, 17 Aralık 2013’ten sonra radikal bir sansürleme sitemine adım atıldığı Arap Baharı dönemine paralellik göstermektedir.

Ayrıca, sosyal normlar ve ahlak kategorisinin bu denli yüksek bir sonuç vermesinin temel nedeni listenin dışarıdan güncellenmesi ve genel olarak pornografi, zoofili, fetiş, LGBT vb gibi içeriklerin global olarak bu donanım/yazılım hizmeti alan ülkelerde de ortak olarak engellenmesinden kaynaklanmaktadır. Diğer taraftan, Türkiye’nin kendi iç sorunlarına dair içeriklerin sansürlenmesinde ilk aşamada pasif veya geç kalınmasının temel nedeni de bu olarak gözükmektedir. Çünkü, filtreleme sistemi bu içerikleri tarayamayacak veya bu sistemi Türkiye’de yönetenler tarafından URL’lerin elle girilmesi gerekecektir.

Akademi çerçevesinden bakıldığında ise ULAKBİLİM veya üniversitelerin kendi içinde nasıl bir sansür uyguladığı, hangi sitelerin neye dayanarak sansürlendiği veya veritabanlarında hangi akademik içeriklere sansür uyguladığının da herhangi bir verisi bulunmamaktadır. Bu konuda şeffaf bir bildirim de yapılmamıştır. Bununla birlikte, Orta Doğu’da yaşanan trajedi de dikkate alındığında şiddetin bu kadar teşhir edilmesine rağmen sansürlenen içeriklerde yer bulamaması da bir başka düşündürücü noktadır.

Bu çalışmanın daha anlamlı ve daha iyi sonuçlar verebilmesi için geriye yönelik daha derin taramalar yapılması ve sansürlenen içeriklerin ve sansürlenme nedenlerinin bir önerme mantığı üzerinden sınıflandırmak yerine tek tek araştırılması gerekmektedir. Sansürlenen site sayısının 90000’e yaklaşması ve birçok sansürlenmiş sitenin ise artık çevrimdışı veya silinmiş olması yüzünden de gerekçesinin tam olarak netleştirilememesi, bir diğer zorluk olarak gözükmektedir. Öte yandan, Türkiye’deki sansürlenen URL’lere dair bilgilerin bulunmaması, sansür bilgilendirmelerinin devlet kurumları tarafından kamuoyuyla paylaşılmaması da analizi (ve gelecek analizleri) rasyonellikten uzaklaştırmaktadır. Ama her şeye rağmen, genel hatlarıyla Türkiye’de uygulanan Internet sansürüne dair web sitelere ait veriler ışığında Türkiye’nin gelmiş olduğu noktayı, kırılma dönemlerinde izlemiş olduğu baskı ve sansür yollarını, temel kategoriler ışığında genel bir sınıflandırma yapılabileceği gibi teorik bilgilerin de ortaya konabileceği görülmektedir.

Son olarak, ileri çalışma yapmak veya mevcut veriyi tekrar analiz etmek isteyenler için ODT formatında hem yalın hem de işlenmiş haliyele yazının altında verilen bağlantıdan indirip incelenebilir.

Yalın veriler

İşlenmiş veriler

* Thank you so much Brendon! I wouldn’t make this happen without your great support!

Crandall, R., J., Zinn, D., Byrd, M., Barr, E. ve East, R., ConceptDoppler: A Weather Tracker for Internet Censorship, 2007.

Faris, R., ve Villeneuve, N., Measuring Global Internet Filtering, 2008.