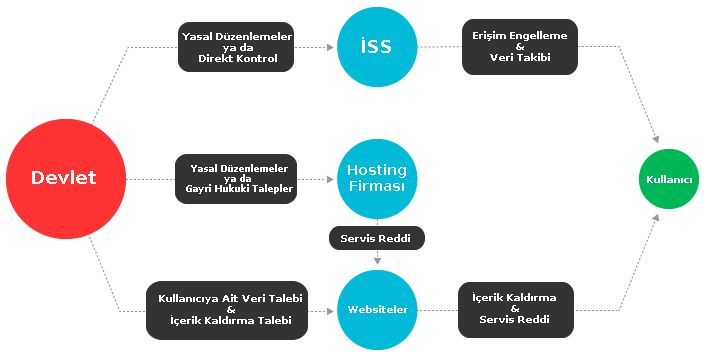

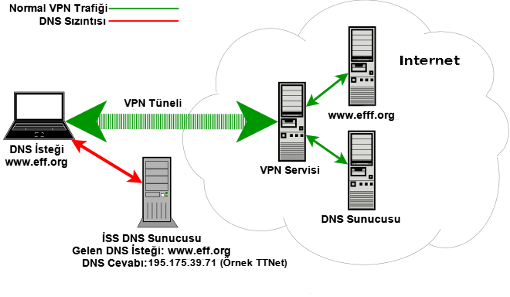

Kişiselleştirilmiş reklam ve içerik, adı üzerinde kişiye özgü, ilgi alanlarına giren reklamların ve içeriklerin oluşturduğu bir bütündür. Daha geniş anlamıyla, bir reklamın size özel olabilmesi için sizinle ilgili kapsamlı ve gizliliğinizi ihlal edecek bir bilgiye sahip olunması ve sizin eşsiz bir profilinizin çıkartılması gereklidir. Internet çerçevesinden bakıldığında bu bilgiler, sizin ziyaret ettiğiniz websitelerinden okuduğunuz haberlere, izlediğiniz videolardan dinlediğiniz müziğe, alış-veriş sitelerinde baktığınız ürünlerden oynadığınız çevrimiçi oyunlara kadar çok geniş bir alanı kapsamaktadır. Bununla birlikte, bilgilerin toplanması için çeşitli servisler çoğunlukla arka planda ve sizden habersiz bir şekilde çalışmaktadır. Türkiye’de ise bu işi yapan gezinti.com servisi kendini “internette gezinirken hassas içerik ve sayfaları hariç tutarak oluşan ilgi alanlarınıza göre size özel içerik ve reklam sunan ücretsiz bir servistir” şeklinde tanımlamıştır. Fakat, tüm bu kişiselleştirilmiş içerik ve reklam üretiminin altında yatan sistem aslında bir derin paket analizi sistemidir. Internet, veri paketlerinin karşılıklı değişiminin olduğu bir ağ olup, bu ağlarda paketler temel birimlerdir. Phorm gibi sizlere özel içerik ve reklam adı altında hizmet sunan servisler de bu ağ üzerinde dolaşan paketlerin içeriğini incelerler ve sizlerin eşsiz bir profilinizi çıkartırlar.

Bana gelen bir e-postada Twitter’ın 17 Aralık 2013 yolsuzluk operasyonu ile ünlenen hesabı fuatavni‘nin Rota haber‘de yazdığı ve Rota haber’de ise Phorm’un aktif olduğunu belirtiyordu. Kontrol ettiğimde Rota haber’de ise Phorm sunucularınun aktif olduğu ve http://ptreklam.com.tr/tag/1.js üzerinden Phorm’un çalıştığı sonucu geldi. Diğer taraftan, PT Reklam Çözümleri ve Anonim Şirketi Phorm’un Türkiye’deki adresidir.

kame $ whois ptreklam.com.tr

** Registrant:

PT REKLAM COZUMLERI TICARET VE SERVIS ANONIM SIRKETI

Büyükdere Cad. Ali Kaya Sok. Polat Plaza B Blok

No:4 K:13 Oda No:2 Levent Şişli

İstanbul,

Türkiye

moreinfo@phorm.com

+ 90-212-3197670-

+ 90-212-3197600-

** Registrar:

NIC Handle : tyh14-metu

Organization Name : TURKTICARET.NET YAZILIM HIZ. SAN. VE TIC.A.S.

Address : Büyükdere CAd. Ecza Sk. Safter İş merkezi Kat: 3

Levent

İstanbul,34330

Türkiye

Phone : + 90-224-2248640-

Fax : + 90-224-2249520-

** Domain Servers:

ns1.phorm.com

ns2.phorm.com

** Additional Info:

Created on..............: 2013-Jan-23.

Expires on..............: 2016-Jan-22.

Anlaşılan, fuatavni hesabının yazılar yazdığı veya tweetlerinin yayınlanarak haberler oluşturulduğu bir haber sitesinde Phorm aktif olarak çalışmaktadır. Ayrıca, ben 1.js dosyasına erişmek istediğimde beni http://gezinti.com/tag/1.js adresine yönlendirdi. İşletmeler hakkında bilgi sahibi olmadığım için PT Reklam’ın aslında TTNET’e bağlı bir alt firma veya kağıt üzerinde bir firma olabileceğini düşünüyorum. TTNET, dolaylı bir yolla gezinti.com’u kullanarak bir haber sitesi üzerinde, dahası 17 Aralık 2013 ile iktidara ait birçok sırrı ifşa ettiği söylenen bir hesabın bağlantı verdiği bir haber sitesi üzerinde derin paket analizi gerçekleştirmektedir.

Bu durumun ciddiyetine gelecek olursak; öncelikle fuatavni’nin bağlantılar vermeye başlamasından sonra mı yoksa öncesinde mi Phorm’un aktif olup olmadığını bilmiyorum. fuatavni’nin Rota haber’de Phorm’un aktif olduğunu bilip bilmediği üzerine de bir fikrim yok. Ayrıca, Rota haber sitesinde böyle sistemin aktif olduğunu biliyor mu yoksa bilmiyor mu belli değil. Bu üç durumun önemi ise ilk olarak öncesinde aktif olması bir haber sitesi üzerinde derin paket analizi gerçekleştirildiği ile sonrasıda ise muhalif hesapların yönlendirmeler yaptığı haber sitelerinde ve özellikle haber içeriklerinde derin paket analizlerinin yapıldığı ayrımında yatmaktadır. Diğer taraftan, fuatavni Phorm’u bilmiyorsa kendisini takip eden ve okuyanları (sadece Twitter’da 900 küsür bin kişi) bir gözetim sistemi içine dahil ediyor ve eşsiz profillerinin çıkartılmasına neden oluyor. Eğer, biliyorsa titresin ve kendine gelsin. Son olarak, Rota haber sitesi Phorm’un aktif olduğunu bilmiyorsa bir an evvel bunu engellemesi gerekmektedir. Bir şekilde javascript’i sitelerine gömmek zorunda kalmış veya gömmeye mecbur bırakılmışsa, bu diğer Interner haberciliği yapan websitelerin de ileride başının ağrıyacağının habercisidir. Çünkü, muhalif görünen herhangi bir hesap bir bağlantı verdiğinde, bu sitelerde Phorm’un aktif olması içten bile değil.

Bundan sonrasının bir teori olduğunu vurgulayarak, bağlantıya tıklayıp haber sitesine ve dolayısıyla habere ulaşanlar bir nevi bu hesabı takip edenler veya bu hesabın verdiği bağlantılar ile içeriğe ulaşanlar olarak profillenmektedirler. Diğer taraftan, haber sitesinin takipçileri ise ilgili veya ilgisiz bir şekilde düzenli olarak okudukları haberlere göre profilleri çıkartılmaktadır. İki farklı şekilde ayırdığım ziyaretçilerin ise birbirlerinden nasıl ayrıldığı meçhul. Belki de haberleri okuyan herkes fuatavni potası içine girmektedir. Bununla birlikte, tüm Internet bağlantıları derin paket analizi altında çok daha kapsamlı bir ayrıştırmaya gidilmektedir. Bir diğer nokta da muhalif haber sitelerinde ve iktidarı eleştiren sitelerdeki köşe yazıları, haberleri, röportajları vd içerikleri ziyaret eden kullanıcıların da bu yöntemle profillerinin çıkartılması olasılığını yüzümüze çarpmaktadır.

Internet haberciliğinin habere erişim kolaylığı ve bir haberin doğrulanmasının çok hızlı bir şekilde gerçekleştirilebilmesi en temel özelliklerindendir. Muhalif, yanlı, bağımsız veya ne olursa olsun bu içeriklere erişen, okuyan veya paylaşan herkes derin paket analizi ile gözetim altına alınmakta ve okuduğu haberler/içerikler kapsamında eşsiz profilleri çıkartılmaktadır. Ayrıca, bu haberlere/içeriklere erişenlerin Internet hatlarının tamamının izlenip izlenmediği de belli değildir. Internet özgürlüğü sadece ifade özgürlüğünün koruyucusu değil aynı zamanda basın özgürlüğünün ve özgür Interner haberciliğinin de koruyucusudur. Internet haberciliğinin önündeki büyük engeller ve iktidarın kontrol konusundaki kafayı bozması bir yana bu websiterin yaşayacağı bu tarz büyük sorunlar da yukarıda bahsettiğim temel özelliklerinin üzerini çizerek ileride çok baş ağrıtacağa benziyor.