Çok temel ve bir giriş yazısı olarak Tor’la ilgili yarım kalan bu yazıyı tamamlayayım istedim. Öncelike yazının ne son kullanıcıyı ne de ileri düzey kullanıcıyı tatmin etmek gibi bir amacı yok. Birçok şeyin gayet net, anlaşılır olduğunu düşünüyorum. Kullandığınız program vs. burada örnek verilmedi diye desteklenmediğini düşünmeyin. Bu yazı tamamen GNU/Linux temellidir.

- Kısaca Tor Nedir?

Tor (eski adıyla onion router), ilk olarak Amerikan Donanması ile beraber, devlet içi iletişimleri korumak için geliştirilmiştir. Günümüzde ise herkesin kullanabildiği (aktivist, ordu, gazeteci, kanun uygulayıcı vs.), sanal tünellerden oluşan, kişi ve grupların Internet üzerindeki gizliliklerini ve güvenliklerini sağlayan, geliştiren ve özgür yazlım olan bir anonimlik ağıdır.

- Arkasında Kimler Var?

Sıklıkla raslatladığım ve çok eleştirilen -haklı- noktalardan biri de bu. Arkasında kimler var, kimler destekliyor, kim bunlar diyorsanız; Tor, senelik şeffaflık raporları yayımlıyor. Okumak isterseniz;

2012 yılı olağan raporu

2011 yılı finansal raporu

Baştan sona okumak isteyenlere, Tor and Financial Transparency e-posta listesi tartışması var.

Bilindik isimlerden;

Jacob Applebaum

EFF desteği (tam destek olmasa da) ve;

EFF ile birlikte geliştirdikleri HTTPS-Everywhere eklentisi.

Kaçamak cevap veriyorum gibi olmasın. Bu konudaki araştırmayı kullanacak insana bırakıyorum. Özellikle e-posta listesindeki tartışmadan ayrı birkaç yazı bile çıkabilir. Çok detaylı bilgiler içermekte.

- Tor Nasıl Çalışır?

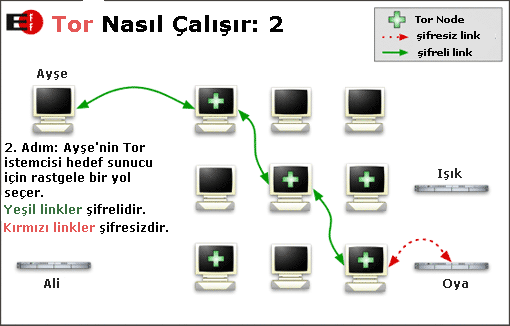

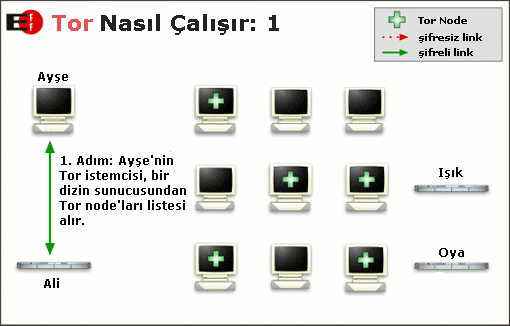

İster basit, isterse karmaşık trafik analizi olsun, Tor; işlemlerinizi Internet üzerindeki birden fazla alana dağıtarak riski düşürmeye yardımcı olur. Temel fikir şudur; peşinizde sizi takip eden birini, dolambaçlı yollara sokarak hem takip edilmenizi engeller, hem de arkanızda bıraktığınız izleri (fingerprint) periyodik olarak temizlersiniz. Kaynaktan hedefe doğrudan bir yol seçmek yerine, Tor ağındaki veri paketleri birkaç relay üzerinde rastgele bir yol izler. Böylece, verinin nerden geldiği ve nereye gittiği belli olmaz. Sahip olduğunuz Tor istemcisi (Ayşe), dizin sunucusundan (Ali) şifreli bir bağlantı ile dolaşım oluşturacağı Tor node’larının listesini alır (bağlantıya şemada kısa olsun diye link dedim).

Bir örnek vererek kafanızda durumu daha da netleştirelim. Ayşe, elinde güvenli ara sokakların olduğu bir listeyle (Tor node) onu takip eden ailesine izini belli ettirmeden Oya’ya (hedef sunucu) gitmek ister.

Tor; (Ayşe’nin istemcisi) ağ üzerinde bulunan relay’ler vasıtasıyla hedef sunucuya kadar şifreli bir dolaşım kurar. Dolaşım, her seferinde bir atlamaya (Tor Node’lardaki yeşil linkler) sahiptir, ve her relay sadece hangi relay’in kendisine veriyi verdiğini ve hangi relay’e vereceğini bilir. Relay’lerin hiçbiri bireysel olarak verinin aldığı tüm yolu bilemez. İstemci, dolaşım boyunca her atlamanın iletişimi takip edememesi için farklı anahtar setlerine sahiptir.

Örneğimize devam edelim; Ayşe, Oya’ya (hedef sunucu) ulaşabilmek için rastgele bir dolaşım yolu hazırlar (circuit) ve güvenli ara sokaklardan (şifreli link) sadece bir kez geçerek Oya’ya gider. Geçtiği ara sokaklar ise sadece hangi ara sokaktan geldiği ve hangisine gittiğini bilir fakat tüm güzergahı bilemez ve ara sokakların hepsi farklı bir anahtar ile açılmaktadır.

Bu dolaşımdaki son relay, Exit Node olarak adlandırılır, ve hedef sunucuyla (Oya) asıl bağlantıyı kuran bu relay’dir. Tor’un kendisi, ve tasarım olarak da, Exit Node ile hedef sunucu arasındaki bu bağlantıyı (kırmızı) şifreleyemez. Bu şekildeki Exit Node’lar geçen her trafiği yakalayabilme durumundadırlar. Ayrıca, bu Exit Node’u çalıştıran kimse gelen ve giden verileri okuyabilir. İletişimlerin bu noktasında dinleme (eavesdropping) olabilmektedir. O yüzden devamlı “end-to-end encryption” kullanın diyoruz. Bu konuda da herkesi teşvik ediyoruz.

Örneğimize devam; son ara sokak (Exit Node) ile Oya’nın evi arasındaki yol açık bir yoldur ve bu yol istenirse son ara sokak tarafından izlenebilir, hatta Ayşe’nin ailesine (eğer kötücül ise) bile bilgi verebilir veyahut kızınız şuraya kaçtı diyerek polisi arayabilir.

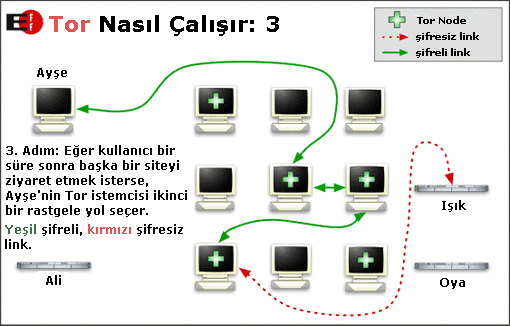

Tor, daha etkili olabilmek için aynı dolaşımı yaklaşık 10 dakika boyunca kullanır. Sonraki istekler, mesela yeni bir websiteyi ziyaret etmek isterseniz (Işık) ise yeni bir dolaşım üzerinden yapılır. Böylece, bir önceki dolaşımla yaptıklarınızı yenisiyle ilişkilendirmek isteyenleri engellemiş olur (şemalar ve açıklamalar Tor’dan, dinleme ise Tails’tan alıntıdır.). Son olarak, Tor sadece TCP’den ve SOCKS desteği olan uygulamalarda kullanılabilir (SOCKS desteği yoksa Polipo kısmına bakın).

Örneğimizi bitirelim; Ayşe, eğer bir süre sonra fikrini değiştirir ve Oya’ya değil de Işık’a (farklı hedef sunucu) gitmek isterse, bu sefer de farklı güvenli ara sokaklardan (Tor Node) oluşan bir dolaşım yolu hazırlar ve izini belli ettirmeden Işık’a (hedef sunucu) gider.

Tor’u, dağıtımınızı bilmediğim için nasıl kuracağınızı yazmıyorum. Paket yöneticinizden tek bir komutla ve tıklamaya kurabilirsiniz. Basit bir örnek vermem gerekirse;

apt-get install tor

pacman -S tor

Eğer grafik arayüzlü bir Tor kontrolcüsü isterseniz Vidalia‘yı da kurabilirsiniz. Vidalia; Tor’u başlatıp durdurmaya, ne kadar bandwidth harcadığınızı, aktif olarak hangi dolaşıma sahip olduğunuzu, bu dolaşımları harita üzerinde göstererek Tor’un durumuyla ilgili mesajlar yayımlar ve sizlere basit bir arayüz üzerinden Tor’u ayarlamanıza, köprü, ve relay oluşturmanıza olanak verir.

- Temel Tor Ayarları

Dağıtımınız ne olursa olsun (Debian, Arch, Gentoo, Ubuntu denediklerim) Tor kurulumda kendi basit ayarlarıyla (dağıtıma da özgü olarak) geliyor. Bu ayarlar da Tor’un gayet güvenli ve sorunsuz çalışmasını sağlıyor. Bu arada, servis olarak çalıştırmayı unutmayın. Yukarıda da belirttiğim üzere eğer Exit Node’larının bazılarında bir dinleme varsa, veya gizli servislerin veri örnekleri aldıkları Exit Node’lar varsa Tor buna engel olamaz (HTTPS kullanın!). Belki güvendiğiniz ya da bildiğiniz Exit Node fingerprint’lerine sahipseniz sadece bunları kullanmasını da ayarlar üzerinden sağlayabilirsiniz (ama uzun vadede kimliğinizin bulunmasını kolaylaştırabilir). Farklı bir port (9050, Vidalia için 9051) kullanmadığınızı varsayarsak basitçe (örnektir) Firefox’u şu şekilde ayarlayabilirsiniz;

Seçenekler -> Gelişmiş -> Ağ -> Ayarlar -> Vekil sunucuyu elle ayarla

SOCKS = 127.0.0.1

Port = 9050 (9051)

Tor Browser Bundle varken Firefox veya başka bir tarayıcı kullanmak mantıklı mıdır? Bana sorarsanız, Tor’u kullandığınız tarayıcı ile (ya da TBB) normal olarak kullandığınız tarayıcıyı ayrı tutarsanız daha mantıklı olacaktır. Ayrıca, tarayıcınız ile ilgili test yapmak isterseniz, Panopticlik ve JonDonym var. Tarayıcınızı TBB ile kıyaslarsanız, biraz fikir sahibi olabilirsiniz.

- Tor Ve Polipo

Polipo, basit ve hızlı bir web cache, HTTP proxy ve proxy sunucusudur. Kullanım ve ayarları gayet basit, özellike Privoxy ile kıyaslarsak, ondan çok daha hızlıdır. Polipo’nun tek sıkıntısı disk önbelleğini herhangi bir kısıtlama yapmadan devamlı olarak arttırmasıdır. Harddisk dolmaya başladığında burayı bir kontrol ederseniz iyi olur.

“/etc/polipo/config” ayar dosyası (örnek);

daemonise=false

diskCacheRoot=/var/cache/polipo/

proxyAddress=127.0.0.1

proxyName=localhost

serverSlots=4

serverMaxSlots=8

cacheIsShared=true

allowedClients=127.0.0.1

socksParentProxy = localhost:9050

socksProxyType = socks5

http-proxy‘yi localhost:8123 üzerinden kullanabilirsiniz. Polipo’yu sadece SOCKS desteklemeyen bir uygulamanız varsa (mesela Uzbl, Dwb gibi tarayıcılar) kullanmanız tavsiye. Diğer durumlarda SOCKS üzerinden sadece Tor’u kullanın.

- Tor Ve Freenode (IRC)

Eğer Freenode‘a (OFTC‘de ekstra bir ayara gerek yok!) Tor üzerinden bağlanmak isterseniz (bu örnek Weechat için);

/proxy add tor socks5 127.0.0.1 9050

/server add freenode-tor p4fsi4ockecnea7l.onion

/set irc.server.freenode-tor.proxy "tor"

/set irc.server.freenode-tor.sasl_mechanism dh-blowfish

/set irc.server.freenode-tor.sasl_username "kullanıcı adınız"

/set irc.server.freenode-tor.sasl_password "şifreniz"

/set irc.server.freenode-tor.nicks "kullanıcı adınız"

/connect freenode-tor

- Tor Ve Pidgin

Eğer Pidgin’de herhangi bir servise Tor üzerinden bağlanmak isterseniz (Hepsini denemeyin bence, desteleyen Jabber sunucuları için yapabilirsiniz örneğin.);

Ayarlar -> Proxy

Proxy türü SOCKS5

Host 127.0.0.1

Port 9050

Bunun yanında bence OTR eklentisi de kurulabilir. OTR’de dikkat etmeniz gereken şeylerden birincisi iletişimde bulunan her iki tarafta da OTR eklentisi kurulu olmalıdır. Bir diğer şey de siz ve karşı taraf log tutmasın, gerekirse karşı taraftan bunu rica edin.

- Köprüler

İSS’niz ve devlet eğer sizin trafiğinizi inceliyorsa ve varsayılan ayarları ile Tor kullanıyorsanız bunu öğrenebilirler. Bridge (köprü)’ler de bu noktada devreye girereler. Köprü kullanımı şu nedenlerle olabilir:

- Tor kullanımı sansür ile engellenmiştir.

- Ülkenizde Tor kullanımı tehlikelidir, yasaktır, yasal yaptırımları vardır.

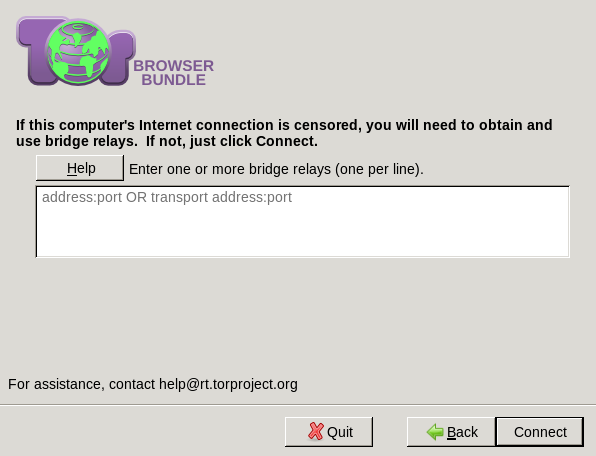

Tor Köprü Relayleri açık olarak listelenmeyen Tor ağına giriş noktalarıdır ve köprüler İSS’nizin Tor kullandığınızı anlamasını zorlaştırır. Köprüler açık olarak listelenmedikleri için öğrenmenin yolu Gmail veya Yahoo gibi e-posta hesapları ile mesaj konu ve gövdesine “get bridges” yazıp bridges[at]bridges dot torproject dot org adresine e-posta atmak olacaktır. Yanıt olarak gelen köprüleri ise Tor Browser’ın açılında Configure diyip:

Buraya kopyaladıktan sonra Connect diyoruz.

- Tor Çalışıyor Mu?

Test etmek istiyorsanız; https://check.torproject.org

- Hidden Services

Deep web, dark internet, Internetin karanlık yüzü, buz dağının görünmeyen kısmı gibi bir sürü tamlama yapıp çok detaya girmeyi pek planmadığım bir nokta. Tor kullanıcısı şunun her zaman bilincinde olmalı; Tor’u neden kullanıyor, nerede kullanıyor? Bu sorular doğrultusunda hidden services profillerinizi clear web üzerinde kesinlikle ilişki kurulabilecek şekilde bağlamayın. Javascript’i deep web’de kapatın. Freedom Hosting’in FBI baskınından sonra sunucuları gittiği için gördüğünüz sadece %50’sidir. Hidden services’ten bir şeyler indirecek ya da yükleyecekseniz bunu iş yerinizden yapmamanız tavsiyedir.

- Dikkat Edilmesi Gereken Birkaç Nokta

Tarayıcınızın bir parmakizi (fingerprint)’i vardır, kullandığınız her şeyin kendine özgü ve “eşsiz” fingerprint’leri vardır. Şöyle bir örnek vereyim sizlere; kullandığınız tarayıcıyı tam ekran kullanmanız, onun araç çubuğunun boyutu ile ilgili eşsiz bir bilgi sızdırabilir ve ziyaret ettiğiniz siteye sizinle birlikte görüntüleyen diğer tarayıcılar arasında farklı bir konuma düşebilir. Bu da sizin gerçek kimliğinizin ortaya çıkmasını kolaylaştırır. Dahası, günümüzdeki çöznürlükler dikkate alındığında bu ayrım giderek belirginleşmektedir. Bu yüzden TBB, tarayıcı tam ekran yapıldığında kullanıcılarını uyarmak için bir uyarı mesajı tasarlamaktadır.

Bir diğer nokta, diyelim ki sizler Internette flash video izliyorsunuz ve bir yandan da bunun için Tor kullanıyorsunuz (pornocular dikkat). Hiçbir çerez tutmayın, geçmişi silin, ne yaparsanız yapın webgl (HTML5’te de bu durum vardı ne oldu son durum bilmiyorum.) sizin ekran kartı bilginizi cache’leyecektir. Yani Büyük Birader sizleri evinizde ziyaret etmek isterse o ekran kartı benim değil deme şansınız var mı?

- Son Sözler

Daha önce söylemiştim ama yinelemekte fayda var. Anonimliğiniz sizin kişisel tehlike modelinize dayanır. Kimsiniz ve kimden gizleniyorsunuz? Neden ve ne tür bir risk almayı hedefliyorsunuz? Öncelikli olarak sizin cevaplamanız gereken soruların başında bu gelmektedir. Bir diğer durum da Tor, anonim olmayan bir Internet üzerinde kendi anonim ağını oluşturmaya çalışmaktadır. Burada %100 bir sonuç alma ihtimaliniz yoktur. Gmail gibi servislere Tor üzerinden girmeniz pek mantıklı olmayacaktır (şifre yenileme talebi gönderecek). Torrent için kullanmayın (yavaş ve bilgi sızdırabilir). Eğer kullandığınız servis Tor’u desteklemiyorsa ya da kara listeye almışsa ısrarla Tor’la bağlanmayı denemeyin. Sonun sonu, gerçek kimliğinizle (mesela Facebook profiliniz) Tor üzerinden oluşturacağınız herhangi bir profil (mesela Twitter’daki takma adlı profiliniz) arasında ilişki kuracak/kurduracak (Twitter’ı Facebook profili ile ilişkilendirmek) hatalar yapmayın.

[…] ve anonim bir internet sunmak. Tor’un teknik işleyişini merak edenler şu yazıya başvurabilir ama özetle hem internet trafiğinizi şifreliyor hem de bunu tek bir sunucu […]

internete bağlandığımızda mac adresinin bir önemi yokmu kimse bundan bahsetmiyor da sıradan internet sitelerine girdiğinizde bu mac adreslerine ban konuluyorsa bu mac adresini siberciler bulamıyormu

MAC adresini değiştirmek mümkün.

[…] çok daha güvenli ve anonim bir internet sunmak. Tor’un teknik işleyişini merak edenler şu yazıya başvurabilir ama özetle hem internet trafiğinizi şifreliyor hem de bunu tek bir sunucu yerine […]

[…] hakkında en kapsamlı kılavuzlardan biri, yazarımız Kuşburnu’nun “Tor’a Giriş” yazısı. Dilerseniz, Kuşburnu sayesinde sadece Tor üzerinden internete erişen işletim […]

facebook,blackchaın neden https kullanıyor onıon sıtesınde.onıon sıtelerınde https ıhtıyac olmuyor bılırdım bn yanlıs mı bılıyorum yoksa?

merhaba ben tor browser kurdum ama bağlanmıyor neden olabilir nasıl düzeltebilirm yardımcı olursanız sevinirim

Merhaba,ben Tor programını indirip kurdum ama ne zaman facebook ya da twitter’a girsem kısa bir süre sonra bağlantım kesiliyor ve ekrana “Tor bilinmeyen bir sebeple kendini kendini kapattı,Windows soruna çözüm bulunca size bildirecek-oturumu kapat” diye bir yazı geliyor.Bunun sebebi ne olabilir?

Yeni çıkan Tor 4.0 javascript kapattığımda çalışmıyor. Twit yazamıyorum, bazı resimler gözükmüyor. javascript aktif olursa kimlik tespiti çok basit deniyor. Konu ile ilgili bilgi paylaşırsanız mutlu oluruz. Selamlar.

tor ile haber sitelerinde yorum yaptığımız vakit bir doğrulama kodu girin diyor. bu durumda tor bizim güvenliğimizi sağlayabiliyormu?

Merhaba Kus,

Biliyorum bu tip sorular birçok yerden geliyor sizi rahatsız ediyor ama sizden başka danışacak yok işin açığı.

Ben reklamlara karşı çok ihtiyatlıyım, sanki anonimliği tehdit eden araçlar gibime geliyor. Acaba bu yüzden Tor a adblock kurmalı mıyız?

Teşekkürler,

Selamlar Faruk,

Tor tarayıcının yapısına herhangi bir eklenti kurarak kendini daha büyük tehlikelerin içine atabilirsin. Reklamlar için Adblock eklentisinin kurulması Tor geliştiricileri tarafından da tavsiye edilmiyor. Gerçek IP’ni sızdırma olasılığı mevcut.

Birşey paylaşmak istiyorum:

Gizliliği çok farklı açıdan ele alan bir oluşum daha var: JanusVM

http://janusvm.com/

Yararlı olmasını dilerim.

Şöyle bir açıklamada bulunulmuş: JanusVM Kullanmayın.

https://trac.torproject.org/projects/tor/wiki/doc/JanusVM

merhabalar. localhost’ta wordpress ile bir web sitesi oluşturdum kendime bir onion uzantılı site adresi aldım torbrowser’a o adresi yazdığımda wxampp sayfası çıkıyor wordpressle hazırladığım basit sayfayı o adrese nasıl yönlendiririm.

dinamik dns kullanman lazım bunun için

By kus iyi calismalar,

ben bir siteye girmek istiyorum , normal ip ile ve vpn ile girebiliyorum ama tor browser ve vidalia ile kesinlikle giremiyorum. bu kopru (bridge ) ile girebilmem mumkunmu (kopru ip lerini girmek sartiyla)

veya proxy ile giris engellenen siteye tor browser ile nasi girebilirim ?

tesekkurler

Köprülerin amacı İSS’lerle ilgili. Yazıda bunun anlatıldığı bölüm mevcut. Eğer, Exit Node’ların engellendiği bir site ise bu (mesela Cloudfront engelleyebilir) pek bir şansın yok. Proksi çok geniş bir kavram, tonlarca da proksi mevcut. Engellenmemiş bir tane bulmaya çalışacaksın.

İyi günler;

Güvenlik duvarı olan bir networkteyim. Tor Browser Bundle’a bağlanmaya çalışıyorum. Ancak belli bir süreden sonra;

” Tor’un ağ bağlantısı kurulumu başarısız oldu.

Şifrelenmiş dizin bağlantısı kuruluyor başarısız oldu (tamam).”

mesajını alıyorum. Ne yapmalıyım.

Teşekkürler.

vidalia kontrol soketi bağlı değil bu niye çıkıyor?

Pisi Linux KDE, SOL Fiber optik…

Merhaba Hocam,

Telekomun router ipsini bilmek ne anlama geliyor acaba? Bir arkadaşım bildiğini söyledi ama ne amaçla ve nasıl kullanacağını ısrarla söylemedi. Bu ip bilgisi ne amaçla kullanılabilir?

Merhaba,

2 farklı vpn servisini ard arda nasıl kurarım bir yol var mı?

DEfalarca denedim ama olmuyor:(

Selamlar Engin,

Ard arda kurarım mı kullanırım mı? Kullanırım ise şu olmaz; A VPN bağlantısını B VPN bağlantısı üzerinden çıkartırım. Diğer türlü, birden fazla VPN bağlantısı eklemek için Ağ Yönetici’nden (ki ne olduğunu belirtmemişsin) ekleyeceksin bu kadar. İki farkı VPN’e aynı anda bağlanmak için de kernel routing table aktif olacak ve ağ adresleri çakışmayacak. Her ne kullanıyorsan buna göre ayarlaman gerekiyor.

Bunu benden önce düşünen yok mu yani inanamıyorum. Ben şunu yapmak istiyorum : önce amerikaya sonra hindistana sonra çine —böyle böyle mesela amacım 200 tane vpn kurarak nete çıkmaktı.

Yada vpn kurup sonra proxy yapsam güvenliğim artar mı?

Selamlar Engin,

Bunu senden önce de düşünen çok insan vardır elbet. Fakat, senin bağlandığın VPN sunucusu da başka bir VPN sunucusuna tünellemeli. Bilmem anlatabildim mi? İkinci soruna gelirsek –göreceli– evet. Güvenliği doğru algılamıyorsan ne kullanırsan kullan epey sıkıntı yaşarsın. İstersen 200 VPN kurarak nete çık. İstersen 200 VPN + SSH proxy yap farketmez.

Ya çok özür dilerim fazla yazdım. Ama iki şey anlamadım,

Güvenliği anlamak demişsin. Ben dns leaki çözdüm diyelim, toru kurdum 200 vpn + proxy ile bağlandım diyelim. Allah aşkına nasıl bulacaklar beni?Link bulursam atıcam Avrupada online banka hesaplarını boşaltmada geçen yıla oranla artış varmış. Yani adamlar bulamıyor abi.(güvenlikten kastınızı anlamadım)

İkinci sorum abi: i explorer üzerinden proxy yapsam ve birde vpn yapsam bağlantım bunlar üzerinden mi geçer? Yani önce Vpn–romanya oradan çin proksisi gibi?

Teşekkür ederim çok.

Bulamıyorlar diye bir şey anonimlik literatüründe yok malesef. Bolca araştırmak okumak düşüyor sana. Soruna gelirsek, proxy kullanması için ayarladığın uygulamalar Romanya -> Çin’den, diğerleri VPN ile Romanya’dan çıkacaktır.

Ben sizin siteye aboneyim zaten ama güvenliği doğru algılamak nedir ki? Burayı anlayamadım. Biraz açıklar mısınız?

Güvenlik, 200 VPN kullanarak Internete çıkmak değildir. Kendine ait kişisel tehlike modeli oluşturur buna göre anonimlik araçları vs kullanır, bir nedenden dolayı risk alır, aldığın riski ölçer ve kimden kendini gizlediğine karar verirsin. Eğer ben şu kadar VPN kullanır, bu kadar Proxy kullanırım, Leak olmaz vs. diyorsan ciddi bir algı eksikliğin, model eksikliğin vardır. Bunu sanırım yorumlarda defalarca anlattım, eğer sitenin takipçisiysen birçok makalede de belirttim. Bunlar ölçülebilir şeylerdir. Her kullandığın aracın ayrı, birlikte kullanımda ayrı düşünmek, değerlendirmek gerekli.

Sitenizde örneğin ” Kimsiniz, kimden kaçıyorsunuz” sorusu var. Ama abi bu biraz yanlış değil mi sizce? Kimden kaçabilirm tek yetkili polis değil mi? O zaman bu soru yersiz gibi ben bu noktayı anlamadım.

Engin,

Sorudan troll evresine dönmeye başladı. Sana kolay gelsin diyorum.

Amacım dallga geçmek falan kesinlikle değildi. Konuya çok hakim olmadığım için saçma sorular sorduysam affola.

size özel bir soru sormak istesem nasıl olacak?

Selamlar Efe,

İletişim’i kullanabilirsin. Fakat, soracağım sorunun cevabı daha önce bu sitede yazılan makalelerden birine refere ise geri dönmeyebiliyorum. Yoğun olduğum zamanlarda da geri dönmekte sıkıntı yaşıyorum. Bu yüzden geri dönmezsem veya gecikirsem şimdiden kusura bakmayın.

Teşekkür ederim. İletişimden mail attım size.

müsait olur cevaplandırırsanız sevinirim.

Hocam müsaadenle birşey sormak isterim.

Vpn+tor gizlilik açısından birşey değiştirir mi sizce? BEnce değişmemesi lazım. Yani ben takıldım bu konuda çünkü vpnde kursak torun ağa bağlandığı yer(nete çıktığı nokta) bizim pcmiz değil mi?

Teşekkürler.

Kus, Kusura bakma biraz saçma bi soru olmuş olabilir. Genede cevap versen sevinirim.

Saygılar

Selamlar Rıdvan,

Yoğunluktan şimdilik onaylamakla geçtim yorumu. Cevap vermemem saçma olup olmamasından değil. Şimdi soruna gelirsek Tor+VPN çok şey değiştirir. Tor’un Internete çıktığı Exit Node. Seni ilgilendiren de Exit Node. Geriye yönelik Relay gönüllüleri tarafından bir araştırma yapılsa gerçek IP’nin ve kimliğinin bulunma olasılığı var. Diyeli ki VPN’den DNS sızıntısı yok, log tutmuyor ve Tor kullanıyorsun. Geriye yönelik yapılacak bir taramada en fazla VPN IP’ne ulaşılır o kadar. Diğer türlü gerçek IP’n ve kimliğin ortaya çıkabilirdi.

Merhaba,

Bazı arkadaşlar “vpn+tor ile nete bağlansam” gene beni bulurlar mı diyorlar. Uzun uzun tartışmalar var. Benim fikrime göre mümkün, ancak zor. Örneğin ip bulundu vpn sahibine gidildi. Vpn yurtdışında ise (log tuttuğunu farzedelim) ipnin kime ait olduğunu vermeyebilir. Hadi verdi diyelim bu ip tor exit relayden bilmem hangi ülkeden gelmiş bir ip. Hadi o ülkeye yazı yazılıp onuda araştırdılar diyelim tor networkteki bir önceki relayide buldular diyelim. (önceki relayde aslında rastgele oluşturulmuş bir tor yolu idi) . Bunuda bulduklarını farzederek bu adımları defalarca tekrarlanarak belki kişiye ulaşılabilir.

Yani uluslararası bir operasyon şart. Ama çok zor olduğunu düşünmekteyim.

Bu konuda eksik yer var ise ekleme yapar mısınız? Ya da yanıldığım yer varsa düzeltebilir misiniz?

Selamlar Turan,

Düzenli Tor kullanımında (surf, chat vs.) Relay gönüllüleri tarafından gerçek kimliğinin bulunma olasılığı 3 ay gibi bir sürede yaklaşık %50, 6 ay ve üzeri kullanımlarda %80’leri buluyor. Bununla ilgili yapılmış akademik bir çalışma var. Merak ediyorum dersen buradan indirebilirsin. Elbette aradaki anonimlik araçlarını ne kadar artırırsan anonimlik düzeyindeki değişim de artacaktır. Fakat, tüm bu araçları ve sağladıkları anonimliği de tek tek hesaplaman ve hepsinin de güvenilirliklerini ayrı ayrı bilmen gerekli. Örneğin, VPN DNS sorgusu sızdırıyorsa Tor kullanmak hiçbir şey ifade etmez. Bunun için uluslararası operasyona da gerek kalmayabilir. Ayrıca, her ülkenin farklı yasaları var. Burada suç diye geçen bir şey Exit Node’un olduğu yerde ifade özgürlüğü diye geçebilir.

Bilişim polisi Kus’u içeri almış heralde. Ses seda yok. İroniye bak:))

Selamlar Meraklı,

Evet, şu anda da nezarethaneden yeni makalemi yazıyorum.

ne o birader? adamin hapse girmesi hosuna mi gider? hem ne yapiyo ki bu adam? internette arayip da bulamayacagin icerik sunmus sansuru anlatmis bi suru sey anlatmis. okumaktan en keyif aldigim sitelerden biri bura. olmasini gerektirecek bisi yok ama olursa da merak etme sana birakmaz biz hakkini savunuruz. ne pis bi ulke oldu bura ya.

Anonymous, tabiikide arzu etmem böyle birşey. Sadece şaka amaçlıydı. Kusa bişey olmasın onun sayesinde öğrendik çok şeyi.

Selamlar,

Öncelikle açıklamalı yazınız için teşekkürler. tor kurduktan sonra yaşadığım bir problemi paylaşmak istiyorum internette hiçbir sitede benzer problem yaşayanı görmedim yardımcı olabilirsiniz diye umuyorum.

yaklaşık bir hafta önce programı bilgisayarıma kurdum ve gayet memnundum. sadece twittera bu browser üzerinden bağlanıyordum bunun yanında chrome kullanıyordum. fakat bugün bilgisayarım internete bağlanmamaya başladı. daha doğrusu bağlantı var fakat internet erişimi yok. sadece tor browser açtığımda internet erişimi alabiliyorum artık chrome explorer gibi browserlardan internete giriş yapamıyorum.

tor browserı sildiğimde hiçbirşekilde internete bağlanamıyorum. sistem geri yüklemesi gibi şeyler de denedim fakat tor browser dışında internete bağlanmam söz konusu değil. evdeki tor yüklü olmayan bilgisayarlar ve telefonlarda hiçbir şekilde bağlantı sorunu yok.bu dönem içerisinde bilgisayara tor dışında başka bir şey kurmadım. bilgisayarımda tam olarak kaldırsamda bağlantı kısmında bir probleme neden olduyor belliki..

yaşadığım problem neden kaynaklanıyor olabilir? yardımcı olabilir misiniz?

Selamlar,

DNS kullanıyor musunuz?

hayır dns ayarlarım otomatikte hep öyleydi herhangi bir değişiklik yapmadım. tor u sildim birkaç kere restart yaptıktan sonra internet normale döndü kendiliğinden ama yine de çok yavaşladı.. yalnz toru kullanmak istiyorum ve yüklediğim anda aynı problemlerle tekrar karşılaşıyorum.

Selamlar,

Internette zaten bir sıkıntı var. Hergün yeni bir şeyler çıkıyor. Bunun dışında nedenini bilemeyeceğim. Tahmin etmek zor. Böyle bir şeyi de duydum dersem yalan olur. Araştırmak gerekli.

Birşey sormak isterim hocam müsaadenle: Tor ağına girdim diyelim, buradan herhangi bir siteye girsem yurtdışından mı çıkmış olurum?

Eğer öyleyse buda bir nevi vpn gibi yurt dışı çıkışlı mı olmuş oluyor?

Bu arada sitenize yeni denk geldim, sizden çok şey öğreneceğim, saygılar sunarım.

Selamlar,

Exit Node nerede ise oradan çıkmış oluyorsunuz. Exit Node dünyanın herhangi bir yerinde olabilir.

VPN demek yanlış olur ama yurtdışı çıkışı noktasında buna evet diyebiliriz.

Kus,

Anonimlik ölçülebilen birşey olamaz. Misal veriyorum bir adam tor üzerinden bir suç işledi örneğin kıytırık bi mail kırdı. Diğer adam ise tor üzerinden banka hesapları çaldı, kiralık katil tuttu, devlet sırlarını ifşa etti , trilyonluk vurgun yaptı vs.. Bu iki adam da aynı şekilde aranmaz mı sence? Emin değilim ama adli soruşturma olursa hepsi aynı derecede aranmaz mı?

Selamlar Nixon,

Sana araştırma konuları; “Anonymity metrics” ve “degree of anonymity“. Entropi-tabanlı anonimlik ölçütü ile anonim servislerin sağladıkları anonimlik düzeyi diye de araştır bakalım. Nasıl ölçülebiliyormuş, neyle ölçülüyormuş, nasıl model oluşturuluyormuş en azından bir fikrin olabilir.

Teşekkür ederim önerin için, araştıracağım. Ama sence gerçekten bu bahsettiğim iki profilde de devlet aynı yaklaşımı göstermez mi?

Rica ederim.

Yaklaşım ile yöntemi karıştırmamak lazım. Tutunacakları tavır aynı fakat bunun için uygulayacakları yöntemler aynı olmayabilir. Çünkü, senin oluşturduğun bir anonimlik modeli var ve karşı tarafından bunu ortadan kaldırmak için oluşturacağı ayrı bir model var. Bu her durumda birbirinden farklılık gösterecektir diye düşünüyorum. Diğer türlü, tehlike modelleri oluşturmanın bir anlamı kalmazdı.

Merhaba,Öncelikle internette bu programla ilgili rastladığım en düzgün ve aydınlatıcı yazıyı ele aldığınız için teşekkürler. Son günlerde sansür olaylarıyla pek bir gündemde tor malum ama ben tabiri caizse bilgisayar kurdu olmayanların uzak durması gerektiğini düşünüyorum. Benim gibi sıradan kullanıcılar için uygun degil. Ben de aşağıdaki arkadaş gibi bu programı indirmiş bulundum daha sonra ekşi sözlükte yazılanlar canımı sıkınca programı kaldırmak istedim fakat program kaldırda tor’u görememekteyim. Bu hususta ve de birkaç ta kişisel meraktan sorularım var.

1.si bilgisayara format atmak istemiyorum formatsız bu programdan kurtulmanın illaki bir yolu vardır acaba nedir ve programı kaldırmadan önce herhangi bir ayar yapmam gerekir mi? bu konuda yardımcı olabilirseniz minettar kalırım?

2.Bir de kafama takılan şimdi hedefe giderken son olarak exit node’dan çıkıyoruz peki buraya kadar uğradıklarımız sıradan tor kullanıcılarımı yoksa yine gönüllü relayler midir? Ayrıca exit nodelar gelen verileri okuyabiliyorsa verilerimizi kötü amaçlı kullancılara kaptırma ihtimali doğmaz mı? Program sanırsam riskli bir program en azından pc’den anlamayanlar için. Program silindiğinde bu riskleride yanında alıp götürür mü? Yani demek istediğim tor ağında benimle ilgili herhangi bir veri varolmaya,dolaşmaya ya da kullanılmaya devam eder mi veya açık olur mu? Korkmamızı gerektirecek bir durum söz konusu mudur?

Yazınızı okuduktan sonra vazgectiğim bir düşünce vardı paylaşmak isterim daha önce kullanıcıları arasında dosya paylaşımı sağlayan programlar kullanmıştım bunlarla tor arasında bi benzerlik kurabilir miyiz mesela yanlış hatırlamıyorsam birinin sizden dosya alabimesi için online olmanız yani programın açık olması gerekirdi dahası bu programı kaldırdığınızda artık diğerleri ne dosyalarınızı görebilir ne de alabilir ama önceden aldığı bir dosya varsa tabiki onda kalır ve mesela bir müzik dosyası olsun istediği kadar dinler tor da böyle midir kafamdakini tam anlatamıyorum aslında mesela bir siteye üye oldunuz üyeliğinizi hiç kullanmasanız da üyeliğiniz orda kalır.

Bir de exit relay olurken servis sağlayıcısını bilgilendirmekten bahsetmişsiniz o iş nasıl oluyor merak ettim doğrusu :D sonuçta illegal işlere kapı açan bir program

Selamlar,

Programa ait klasörü sildiniz ve açıkçası işiniz bitti. Fakat, ben harddiskimde yapılacak detaylı bir tarama sonrası (kriminal durumlar vs.) dahi hiçbir izin kalmasını istemiyorum derseniz BleachBit programı [1] kullanabilirsiniz.

Yazıda da anlattığım gibi Relay’ler üzerinden şifreli bir şekilde geçer. Tor P2P olmadığı için bunlara “kullanıcı” demek yanlış olur.

Elbette. Mitm ve dinleme bu noktada gerçekleştiriliyor. Fakat, normal bir bağlantı da kullansanız benzer riskler içeriyor. Tor’da bu durumun artması anonimliğin temelinden gelir. Anonimlik, içinde anonim öznenin işlemlerini ortaya çıkartamaya çalışan saldırganları da içerir. Bir de, HTTPS kullanın diyorum. HTTPS olmadan siteye bağlanmayın. Bu da Exit Node sıkıntılarını olabildiğince azaltacaktır.

Bu çok varsayımsal bir soru. Tor ağında sizinle ilgili bir veri nasıl varolabilir? Kullanıcıyı ilgilendiren en temel şey Exit Node. Hidden Service’e girip bir şeyler yükledi veya buradan indirdiyseniz durum farklılaşabilir.

Tor’la ilgili yaratılmaya çalışılan yanlış bir algı var. 30c3’te yapılan konferansta “illegal, kötü vs” denilen işler Tor trafiğinin %3’ü (%5’te olabilir tam hatırlamıyorum) kadar olduğu söylendi. Bakın, %3. Genel olarak birçok haber portalı, meşhur gazeteler Tor’u illegal işlerin yapıldığı, olabildiğine karanlık ve iğrenç bir yer olarak ifade etti. Komik bir olay var hatta. Sanırım BBC, Tor’un uyuşturucu almak için kullanıldığına ilişkin bir makale yayımlıyor. Ardından birçok İngiliz makalenin altına Tor ile uyuşturu alabildiklerini (meşhur Silkroad) ve uyuşturucunun da çok iyi olduğunu yazan birçok yorum giriyor. Burada olay makale ile daha fazla tıklama, daha fazla gelir elde etmek. Tor’a yaratılan bu “öcü” imajı kimsenin umrunda değil. Diğer yanda Suriye örneği var. Suriye’den biri ailesi ile Tor üzerinden iletişime geçiyor. Takip edilebilir bir bağlantı üzerinden geçse öldürülme ihtimali var. Şimdi biz burada bu ikisinin “değerini” nasıl belirleyeceğiz? Bu değeri nasıl ölçeceğiz? Birine bakıp Tor’un tamamına “çocuk pornocuları, uyuşturucu satıcıları, kiralık katiller” gibi yaklaşmak büyük bir hatadır.

İSS’nin bilgilendirilmesi hukuki olarak yapılmalı. Bunu EFF [2] belirtiyor.

[1] http://bleachbit.sourceforge.net/

[2] https://www.eff.org/torchallenge/legal-faq

Teşekkürler. Dediğiniz gibi klasörü sildim programıda indirmekteyim

Demek istediğim şuydu aslında Tor Browser Bundle’ı bilgisayarına kuran herkes relay midir?

Deepweb’le falan işim olmaz da sadece iki kez twitter için kullandım ve malesef https olmadan. Yani veri derken ip adresi vs. Demek istemiştim.

Bir de geçen sefer unuttum firefoxla ilgili kısmı anlayamadım ben. Ben tarayıcı olarak chrome kullanıyorum ve tor yuklu iken chromedan banka işlemlerimi vs. halletmiştim o yuzden endişelendim biraz.

Gerçi birşey olduysa olmuştur bu saatten sonra yapacak birşey yok ama olmadıysa da bu saatten sonra da yani tor’u sildikten olmaz doğru muyum?

Selamlar,

Sanırım yorum yaparken yanlış bir algıya kapılıyorsunuz. Benim insanların içini rahatlatmak gibi bir cevap verme yöntemim yok. Bu yüzden sorulan sorulara, sorunun kapsamının dışına çıkmadan cevap veriyorum. Sorularınıza geçelim:

Hayır, Relay değilsiniz. Relay olmak için Tor’u buna göre “ayarlamak” zorundasınız.

Tor üzerinden bankacılık işlemi gerçekleştirdiniz mi? Muhtemelen hayır. O zaman nasıl bir sıkıntı olabilir? Bu paranoyalardan lütfen kurtulun.

Tor’u sildiniz ve işiniz bitti. Eğer kendinize ait önemli bir bilgiyi bir şekilde (Tor üzerinden veya başka bir şekilde) sızdırmışsanız da bunun dönüşü yoktur. İleride çıkar veya çıkmaz bunu bilemeyiz.

Cahilce ve saçma gelicek belki ama bu program hakkında doğru düzgün türkçe birşey bulamıyorum. ben bu browserı indirdim kurulumu yapınca karşıma iki seçenek çıktı connect ve configure bende ne yapacağımı bilmeyince internetten bakayım dedim ve güvenlik açısından şüpeheye düştüm programı kaldırmak istedim aynı sekmede exite bastım. programı kaldırmak istediğimde programa dair sadece masaüstümde bir klasör vardı onu sildim ama programı nasıl kaldıracağımı bilemedim denetim masasından program ekle veya kaldıra girdiğimde bulamadım. bilgisayara format attım bende. merak ettiğim ip adresim yine de başkaları tarafından kullanılabilir mi?

Selamlar,

İlk olarak yaptığın işle sorduğun soru arasında bir bağlantı yok. Umarım bunun farkındasındır. Tor’la ilgili olarak bu yazıyı okudun mu? İkinci olarak, neden format attın? Üçüncü ve son olarak Tor bağlamında hayır, IP adresin başkaları tarafından kullanılamaz.

öncelikkle cevap verme inceliğinde bulunduğunuz için teşekkür ederim. cahilce ve saçma gelir demiştim. Anlaşıldığı üzere bilgisayardan anlayan biri değilim evet yazıyı okudum ve kafam karıştı diyebilirim.Format atmayı zaten sürekli erteliyordum bu da bahanesi oldu diyelim.programı kaldıramadım ayriyetten bir uninstaller ile yine yapamdım. herneyse daha önce okuduklarımdan anladığım kadarıyla nasıl siz başkasının ipsini kullanarak bağlanıyorsanız başklarıda sizinkini kullanabiliyor sabahtan beri bu program hakkında o kadar çok şey gördüm ki beni korkuttu bilgisayarınıza sakın bulaştırmayın bir kere bulaştırırsanız yanarsınız başkasının işlediği suç sizin üzerinize kalır vs. gibi. eğer doğru anladıysam böyle birşeyin olabilmesi için exit relay olmak gerekiyor. peki exit relay seçeneği programı kurduğumuzda otomatik mi geliyor yoksa sonradan bizim tercih ettiğimiz birşey mi? Böyle birşey olsa bile programı kaldırdıktan sonra risk kalkar mı? ya da kısaca programı kurma ve kaldırma hikaye me bakarak benim için güvenlik riski oluşur mu öğrenmek isteğim bu içimi rahatlatmak istiyorum. Saçmalıklarımla sizi meşgul ettiğim içinde gerçekten özür dilerim.

Selamlar,

Özür dileyecek bir durum yok.

Böyle bir şey de yok.

Exit Relay, Tor trafiğinin hedefe gitmeden önceki son durağıdır. Exit Relay’ler varlıklarını tüm Tor ağına bildirirler ve böylece Tor kullanıcıları tarafından kullanılabilirler. Hedefe ulaşan son adres Exit Relay’in adresi olduğu için evet, illegal durumlarda Exit Relay’e bakılır. Exit Relay olabilmek için Tor’u buna göre “ayarlamak” zorundasınız. Diğer türlü kurduğunuz şekliyle sadece Tor kullanıcısınız. Exit Relay olmak için EFF kurallarına göre de İSS’nizi bilgilendirmek zorundasınız. Bir diğer şey de kazara Exit Relay falan olamazsınız diye tahmin ediyorum. Anlamsız bir paranoya yapmışsınız. Eğer, Exit Relay olmuşsanız -ki muhtemel değil- ve bir trafik akışı olmuşsa Tor’u silmek bir şey ifade etmez. Fakat, kazara dahi olsa Exit Relay olabileceğinize ihtimal vermiyorum.

lütfen soruma cevap verin beklemedeyim isterseniz sonradan silin rahatsızlık verdiysem özür dilerim.

tekrardan çok ama teşekkür ederim. müsadenizle tam anlamadığım birşey var sormak istediğim varsayalım exit relaysek programı kaldırdıktan sonra da trafik akışı bizim üzerimizden devam edebilir mi yoksa birsey ifade etmez derken önceden kullanılmasıyla ilgili birşey yapılamaz mı demek istediniz? bir de dediğim gibi programı kurduğumda conect ya da configure seceneklerinden hiç birini seçmedim direk pencereyi kapattım yani ağa bağlanmadım ve programı hiç bir şekilde kullanmadım bu şekilde trafiğe hic girmemi§imdir diye düşünüyordum ama yanılıyor muyum?

Modemi kapatınca Internete girebiliyor musun? Hayır. Bu da aynı şey. Fakat, daha önce geçen trafik için bir şey yapılamaz.

Hangi trafiğe? Exit Relay’se hayır. Tor’sa Tor ağına bağlanmışsa bir trafik akışının içine dahil oluyorsun. Ama bunun bahsettiğin trafikle alakası yok.

her iki durumda da şu an formattan sonra.programdan bilgisayarımda eser kalmadığına göre tekrardan herhangi bir trafik akışı içinde olmam ya da başka yerlerde okuduğum gibi ip kullanilmasi vesaire mümkün değil ve en önemlisi duymak istediğim güvendeyim yani. ilginiz ve sabrınız için teşekkürler.

Gizlilik için yapılması gerekenler bence şu adımları içermeli:

1- DNS ayarları open dns olmalı (DNS sızıntısına karşı)

2- Log tutmayan bir VPN servisi kullanılmalı. (privitize vpn olabilir)

3- Mac adresini değiştirmeliyiz.Yazılımsal olarak değiştirmek mümkündür. (Bu kısım çok şart değil)

4- Sanal pc

5- Sanal pc üzerinde Tor browser.

6- Yaptığımız işlerden sonra Peter Guttman algoritması ile hard diskin önemli veri tutan bölümünü silmek.

Sayın Kus, lütfen eksik veya yanlış kısım varsa tamamlayıp düzeltir misiniz?

Teşekkürler Üstad,

Selamlar SmartBlack,

Gizlilik adımları kişisel olduğu için herkes farklı yöntemler izleyebilir. Çünkü bir risk ölçümü içerdiğinden dolayı herkes farklı yaklaşacak buna göre de farklı yöntemler uygulayacaktır. Yazdıklarına gelirsek:

1- OpenDNS şart değil. Ama kürsel dinleme, gözetim anlamında ve sızan slaytlar doğrultusunda Google veya Yandex DNS kullanmak anlamsız. DNSCrypt [1] kullanılması (OpenDNS, OpenNIC kullanıyor) daha uygun. Uygulama platform bağımsız.

2- Gerçek anlamda log tutmayan bir VPN şart. Fakat bu parası olanlar için bir alternatif. Yoksa i2p [2] tercih edilebilir. Kullanıcı en azından torrent, mesajlaşma, e-posta ve http proxy işlerini güvenli bir şekilde yapabilir.

3- MAC şart değil. Kamusal, halka açık alanlardan wi-fi’ye girmiyorsan MAC adresi değiştirmenin pek bir önemi yok.

4- Sanal pc de pek şart değil. Paran yoksa VPN vs. alamıyorsan Whonix [3] kullanıp Internet’e buradan çıkılabilir.

5- Whonix bu işi yapacaktır.

6- Bununla ilgili olarak Bleachbit [4] uygulaması var. Tavsiye ederim. Benim şahsi görüşüm hdd şifrelensin. Şifrelenemiyorsa önemli dosyalar kesinlikle şifrelensin. Geriye kalanını da Bleachbit ile temizlemek kâfi.

[1] https://network23.org/kame/2014/01/09/dnscrypt/

[2] https://network23.org/kame/2014/02/07/i2pye-giris/

[3] https://www.whonix.org/wiki/Main_Page

[4] http://bleachbit.sourceforge.net/

Peki paranoyaklık derecesinde gizlilik için başka neler yapabiliriz? Ccleaner Bleachbit yerine daha iyi değil mi mesela?

Bir diğer sorum Forum gibi birşey yapsanız daha iyi olur millet bilmediklerini birbirine sorsun bence. Biliyorsunuz gittikçe kısıtlanan bir ülke olmaya doğru gidiyoruz bu bilgilere ihtiyacımız olacak çok:)

Dediğim gibi. Bu size bağlı. Okumak için https://network23.org/kame/2013/11/15/buyuk-biraderle-mucadele-etmek/ Bu arada Ccleaner ile Bleachbit aynı şeyi yapmıyor. Bir araştırın derim.

Forum düşünmüyorum. Bura bana fazla geliyor. Fakat bu konuda başkaları bir atılım yapabilir.

Garry nickli arkadaşın sorusuna ilave yapmak isterim,

Mac adresim internette login yaptığım serverda kayıt edilir mi?

Sayın Kus, cevap belliyoruz:)

Zor bir soru sordum heralde:)

Selamlar Wiki,

Zor bir soru değil. Benim anlayamadığım bir soru sadece.

Bu ne demek? MAC adresini neyin kaydettiğini de söylemiştim.

Bir yeri anlayamadım ama tam olarak (rahatsız ediyorsam kusura bakmayın lütfen):

Şimdi diyelimki ben internet üzerinden kendi webserver’ ima bağlanıyorum. Bu server ip ile birlikte mac adresinide kaydetmez mi?

Estağfurullah, rahatsızlık yok. MAC adresini kaydetmez, sadece IP’ni kaydeder. Ben böyle olduğunu biliyorum. Farklı bir sonuca ulaşırsan beni de bilgilendir.

Daha önce size sormuştum hatırlarsanız mac adresinin isp ye gidip gitmediği ile ilgili.

Araştırma yaptım ve şu sonuca ulaştım:

Mac adresi hiçbir şekilde internette görülemiyormuş , “Layer 2 katmanında kalıyor ve internete yönlenmiyormuş”.

Bu bilgiyi paylaşmak istedim. Saygılar.

Tor ağını kullandığımızda karşı tarafa MAC adresi de gidiyor mu? Eğer öyleyse ip yerine mac adresi daha kesin kimlik tespiti verir.

Selamlar Garry,

MAC adresi hangi durumlarda ve nasıl kaydediliyor bir araştır istersen.

Araştırdım, anladığım kadarıyla MAC yalnızca aynı ağda cihazların birbirini tanımasına yardımcı oluyormuş. Bilmiyorum doğru mu anladım?

Peki normal internette gezinirken Türktelekom ya da karşı taraftaki server benim MAC adresimi bulamaz mı? Bu kısmı anlayamadım bağışlayın. Yardım ederseniz sevinirim.

Bu sorunun iki cevabı var. Evet, TTNet’in sana ait MAC adresini görebilmesi veyahut kaydedebilmesi için senin TTNet’e ait halka açık alanlardaki hotspot’larından faydalanman gerekmekte. İşte o zaman Tor kullanman çok da bir şeyi değiştirmeyecektir. Çünkü bağlandığın cihaza ait MAC kaydı bu hotspotlar tarafından tutulacaktır. Bir de, Internete bağlanan ilk cihaz olan modemin İSS’den IP alabilmesi için modemin MAC adresini alır. Modeme bağlı cihazların MAC adresi İSS tarafından görülemez.

Bunu sana daha basit bir örnekle anlatayım. Diyelim ki evinde kablosuz modemin var. Ben de senin WPA şifreni bir şekilde elde edip modemin üzerinden Internete çıkıyorum. Benim MAC adresimi modem üzerinden görebilirsin. Eğer modemin bunları kaydediyorsa veya bir kayıt yapısı varsa buradan da ulaşabilirsin.

Hayıra gelirsek, diğer durumlarda İSS veya bir site cihazına ait MAC adresini kaydedemez veya bulamaz.

Estağfurullah.

Selam Kus,

Ama bazıları diyorki çalıntı laptopu mac adresinden bulabilirler. (ne kadar doğru bilmiyorum sallama da olabilir.) Böyle ise eğer hotspot olmasa bile mac karşıya gider mi? Yani en azından modemin maci gitmez mi?

Saygılarımla,

Huyum kurumasın:) Zorlamayı çok seviyorum. Ama merak ettiğimde bir gerçek.

Selamlar Gary,

Hayır.

Sanırım çalınma durumlarında bulunmasına yardımcı olmak amacıyla laptop’un MAC adresini üretici firmanın veritabanına kaydediyorsun. Tüm adresler eşsiz olduğu için çalındı diye haber verdiğinde ve olası “hotspot” kullanımlarında üretici firmaya bilgi veriyordur. Bir de soruna “bazıları diyor ki” kısmı için kaynak verebilirsen mutlu olurum.

obfs3 köprüleme olayınıda anlatırmısınız? https://eksisozluk.com/entry/35865038

Bir ara yazıya eklerim. Kısaca, köprü mantığının iki temel noktası vardır. Bunlar:

1- Söz konusu ülkede Tor sansürle engellenmiştir.

2- Söz konusu ülkede Tor kullanımı yasaktır, cezai yaptırımı vardır veya tehlikelidir.

Ayrıca, o linkten ne anlamam gerekli?

Bende orada karsılastım ilk defa o yüzden lınk verdım.Böyle birsey varmıs babında.

Konuyla alakalı olmayabilir ama bişeyi çok merak ediyorum. Bu red hack ne yapıyorda yakalanmıyor? Yukardakilerden çok anlamadım ama heralde sadece ip değiştirmek yeterli değil?

Anonimliği doğru algılamak lazım Orhan. Tanımının bir getirisi olarak anonimlik bunu bertaraf etmek isteyen saldırganları da içeriyor. O yüzden belirli bir tehlike modeli oluşturmak gerekli. Ona göre de yaptığın veya yapacağın işlerde anonimliğini koruyabilir ya da senin deyiminle “yakalanmayabilirsin.” Ama %100 anonimlik diye de bir şey yok. Redhack’e gelirsek, kendi tehlike modelleri nedir ve anonim kalma derecelerini yaptıkları şeyler için nasıl hesaplamışlardır (entropi dışında) onu bilemem.

Selam,

Tor ağının bir parçası olmak konusunda ne düşünüyorsun? Sakıncalı içeriğe destek vermek istemem ama bu ağı özgürlük için kullanan insana da yardım etmek isterim. Türkiye’de kanuni olarak sıkıntıya düşmemek için ara sunucu mu yoksa son sunucu mu olmak daha iyi olur?

Selamlar Selim,

İyi bir bandwith ve İSS sahibiysen gayet iyi bir hareket olacaktır. Değilse zorlamanın pek mantığı yok bence.

Şimdi kısa kısa özet geçeyim. Eğer ev kullanıcısı isen, exit-relay çalıştırma. Amerika’da evlere baskın henüz olmasa da uyarı için telefon edilmiş hatta ziyaret edilmiş evler var. Başka ülkelerde evlere baskınlar da olmuş. Senin öncelikli ihtiyacın “iyi” bir İSS. Türkiye ölçeğinde bakarsak, benim şahsi görüşüm hiçbiri seni savunmaz. Hatta İSS’ne exit-relay için bilgilendirme yapsan (EFF görüşü olarak yapman da gerekiyor.), ilk İSS seni ispiyonlar. Dikkatleri evine çekecek bir veri akışı olacak, bu da kanun uygulayıcıları kıllandırmaya yeter.

Şurada en az zararla nasıl exit-relay oluşturulur anlatıyor; https://blog.torproject.org/running-exit-node Bunun dışında, risk almak istemiyorsan bridge-relay oluşturmak daha mantıklı. Son olarak, Çin ve İran, bridge-relay’leri bir şekilde tespit edebiliyordu. Onun için obfsproxy https://www.torproject.org/projects/obfsproxy.html.en kullanman senin yararına olur.